誰(shuí)來(lái)保障信息安全?“永恒之藍(lán)”席卷全球 處理器也不安全

處理器也不安全!

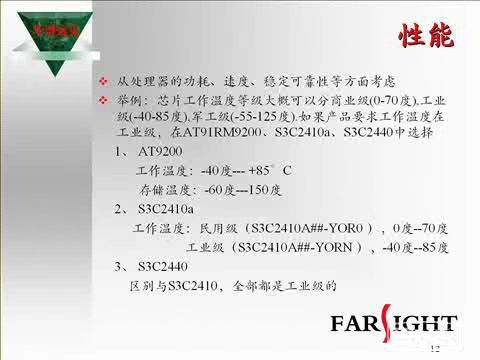

本文引用地址:http://www.104case.com/article/201705/359199.htm就在最近,Intel又被爆了一個(gè)嚴(yán)重高危(Critical)級(jí)別安全漏洞,攻擊者可以利用該漏洞進(jìn)行 英特爾產(chǎn)品系統(tǒng)的遠(yuǎn)程控制提權(quán)。漏洞影響所有英特爾企業(yè)版服務(wù)器和綜合利用技術(shù),涉及版本號(hào)為 6.x、7.x、8.x、9.x、10.x、11.5、以及 11.6 系列的所有固件產(chǎn)品。這意味著英特爾近十年來(lái)的固件芯片都會(huì)受到影響!

國(guó)外科技曝料網(wǎng)站 Semiaccurate 發(fā)布文章表示:

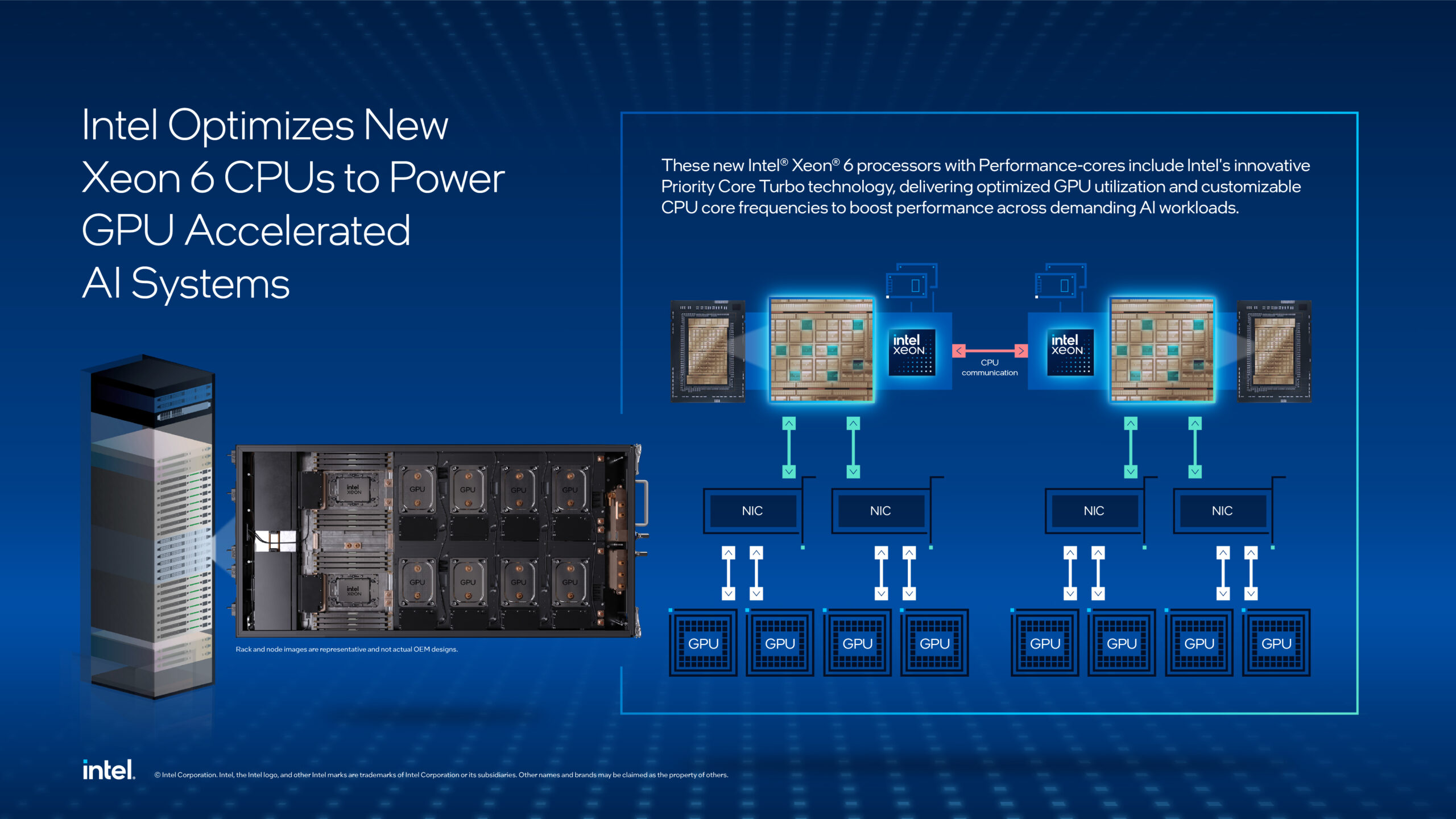

Intel 芯片中有一個(gè)獨(dú)立于 CPU 和操作系統(tǒng)的微處理器,叫做英特爾管理引擎 Intel Management Engine,簡(jiǎn)稱(chēng) ME。多種技術(shù)都基于ME,包括代碼處理、媒體DRM、可信平臺(tái)模塊TPM等。

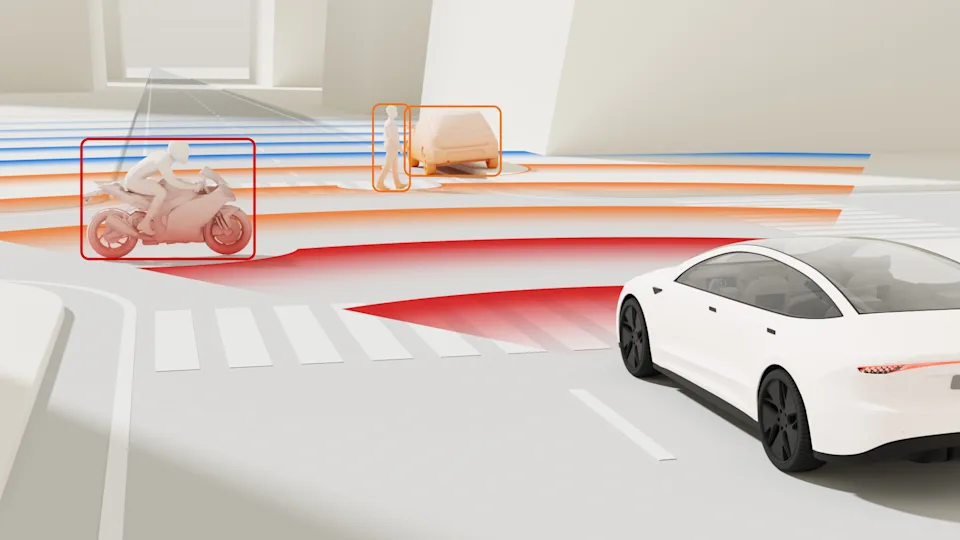

ME 是一個(gè)有別于 CPU 的獨(dú)立系統(tǒng),它可以在不受 CPU 管控下通過(guò)搭配 AMT (英特爾主動(dòng)管理技術(shù))等技術(shù)用來(lái)遠(yuǎn)程管理企業(yè)計(jì)算機(jī)。

據(jù)了解,AMT 技術(shù)允許 IT 技術(shù)員遠(yuǎn)程管理和修復(fù)聯(lián)網(wǎng)的計(jì)算機(jī)系統(tǒng),它能夠自動(dòng)執(zhí)行一個(gè)獨(dú)立于操作系統(tǒng)的子系統(tǒng),使得在操作系統(tǒng)出現(xiàn)故障的時(shí)候,管理員能夠在遠(yuǎn)程監(jiān)視和管理客戶(hù)端、進(jìn)行遠(yuǎn)程管理和系統(tǒng)檢測(cè)、軟硬件檢查、遠(yuǎn)端更新 BIOS 和病毒碼及操作系統(tǒng),甚至在系統(tǒng)關(guān)機(jī)的時(shí)候,也可以通過(guò)網(wǎng)絡(luò)對(duì)服務(wù)器進(jìn)行管理操作。

國(guó)外科技曝料網(wǎng)站Semiaccurate 在其文章中特別強(qiáng)調(diào)了一點(diǎn),暗示英特爾在芯片中故意留有后門(mén)。

從處理器到操作系統(tǒng),也許還有更多我們不知道的漏洞正在悄悄的入侵!

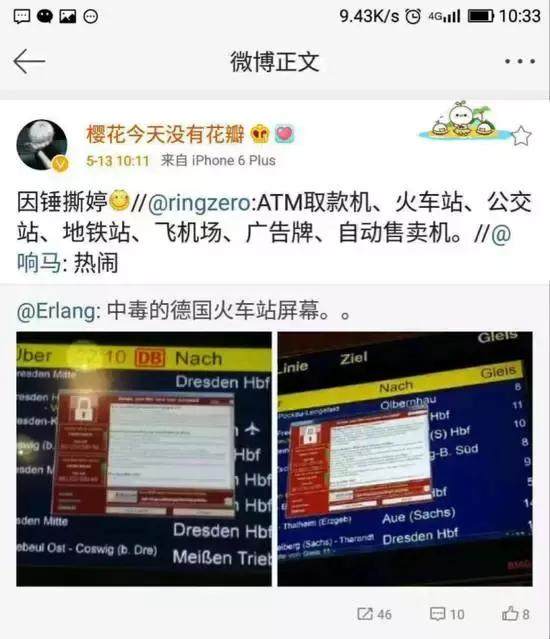

政府機(jī)關(guān)電腦被感染

眾所周知,目前政府機(jī)關(guān)在信息安全上采取的是物理隔絕+Wntel的辦法,但從結(jié)果看,壓根擋不住黑客入侵。本次永恒之藍(lán)席卷全球可以看出,諸多政府部分的內(nèi)網(wǎng)紛紛被感染,比如公安、法院等政法系統(tǒng)單位。

由此可見(jiàn),建立在國(guó)外基礎(chǔ)軟硬件基礎(chǔ)上信息安全體系是多么的脆弱。

評(píng)論