基于uCLinux的嵌入式無線IPSec VPN網(wǎng)關(guān)

引言

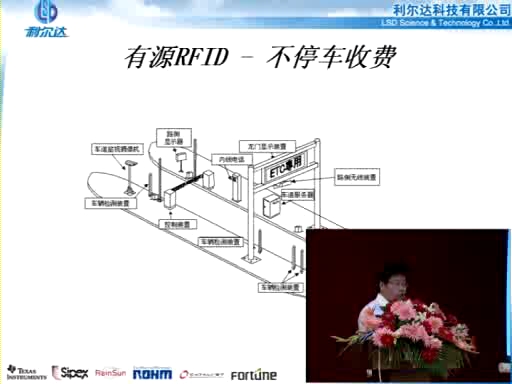

隨著網(wǎng)絡(luò)和無線通信技術(shù)的發(fā)展以及無線數(shù)據(jù)傳輸能力的提高,無線數(shù)據(jù)傳輸?shù)膽?yīng)用領(lǐng)域不斷擴(kuò)展,如圖1所示,用戶的移動(dòng)設(shè)備可以通過cdma/gprs公眾無線網(wǎng)絡(luò)直接訪問internet,進(jìn)而訪問自己的內(nèi)部結(jié)構(gòu),省去了自己組網(wǎng)的費(fèi)用,由于用戶都希望保障其數(shù)據(jù)的安全,所以采用vpn技術(shù)成為其必然選擇。

1 ipsec簡(jiǎn)介

ipsec的目標(biāo)是為ip提供互操作高質(zhì)量的基于密碼學(xué)的一整套安全服務(wù),包括訪問控制、無連接完整性、數(shù)據(jù)源驗(yàn)證、抗重放攻擊、保密性和有限的流量保密,這些服務(wù)都在ip層提供,可以為ip和上層協(xié)議提供保護(hù)。

ipsec的體系結(jié)構(gòu)在rfc2401中定義,它通過兩個(gè)傳輸安全協(xié)議——頭部認(rèn)證(ah)和封裝安全負(fù)載(esp)以及密鑰管理的過程和相關(guān)協(xié)議來實(shí)現(xiàn)其目標(biāo),ah提供無連接完整性、數(shù)據(jù)源驗(yàn)證和可選的抗重發(fā)攻擊服務(wù),esp可以提供保密性、有限的流量保密、無連接一致性、數(shù)據(jù)源驗(yàn)證和抗重發(fā)攻擊。ah和esp都是基于密鑰分配和流量管理的訪問控制的基礎(chǔ),ah和esp都有兩種模式:傳輸模式和隧道模式。傳輸模式用于保護(hù)主機(jī)間通信;而隧道模式將ip隧道里,主要用于保護(hù)網(wǎng)關(guān)間通信。

ipsec中用戶通道向ipsec提供自己的安全策略(sp)來控制ipsec的使用,包括對(duì)哪些數(shù)據(jù)進(jìn)行保護(hù),需要使用哪些安全服務(wù),使用何種加密算法,ipsec中安全關(guān)聯(lián)(sa)是一個(gè)基本概念,它是一個(gè)簡(jiǎn)單“連接”,使用ah或者esp為其負(fù)載提供安全服務(wù),則需要兩個(gè)和更多個(gè)sa,同時(shí)由于sa是單向的,因此如果是雙向保密通信,則每個(gè)方向至少需要一個(gè)sa。ipsec中有兩個(gè)與安全相關(guān)的數(shù)據(jù)庫(kù),安全策略數(shù)據(jù)庫(kù)(spd)和安全關(guān)聯(lián)數(shù)據(jù)庫(kù)(sad),前者定義了如何處理所有流入和流出ip數(shù)據(jù)處理的策略,后者包含所有(有效)sa有關(guān)的參數(shù)。

ah/esp中所使用的密鑰的分配和sa管理都依賴于一組獨(dú)立機(jī)制,包括人工和自動(dòng)兩種方式,ipsec定義了ike協(xié)議用于自動(dòng)方式下的密鑰分配和sa管理,ike中密鑰分配和sa管理的過程分成兩個(gè)階段,第一階段是密鑰協(xié)商雙方建立一個(gè)相互信任的、保密的安全通道,用戶保護(hù)第二階段密鑰協(xié)商過程,第二階段完成實(shí)際用于ipsec

sa的協(xié)商。

ipsec的數(shù)據(jù)處理模型如圖2所示,對(duì)流入/流出的數(shù)據(jù)首先確定其安全策略,如果需要安全服務(wù),則要找到其相應(yīng)的安全關(guān)聯(lián),根據(jù)安全關(guān)聯(lián),提供的參數(shù)進(jìn)行ah/esp處理后完成流入/流出。

2 系統(tǒng)功能

本系統(tǒng)的主要功能是支持cdma和gprs兩種方式接入internet,既可作為vpn服務(wù)器,又可作為vpn客戶端。ipsec的密鑰交換支持共享密鑰方式和基于x.509的公開密鑰方式。

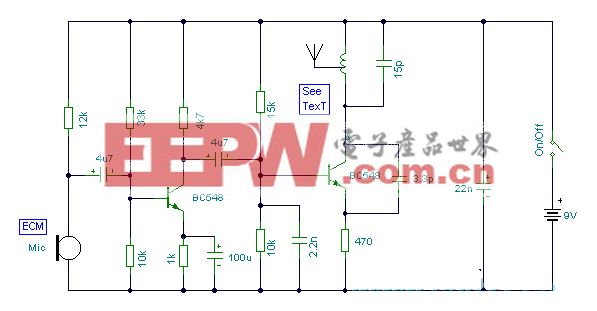

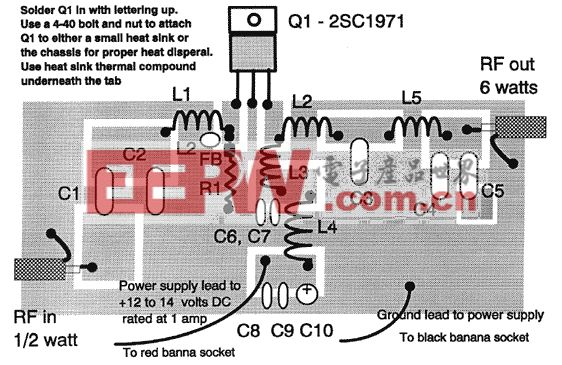

3 系統(tǒng)的硬件實(shí)現(xiàn)

系統(tǒng)硬件構(gòu)成如圖3所示,無線接口采用的是wavecom cdma/gprs模塊,基板采用的是freescale coldfire

5272。

4 系統(tǒng)的軟件實(shí)現(xiàn)

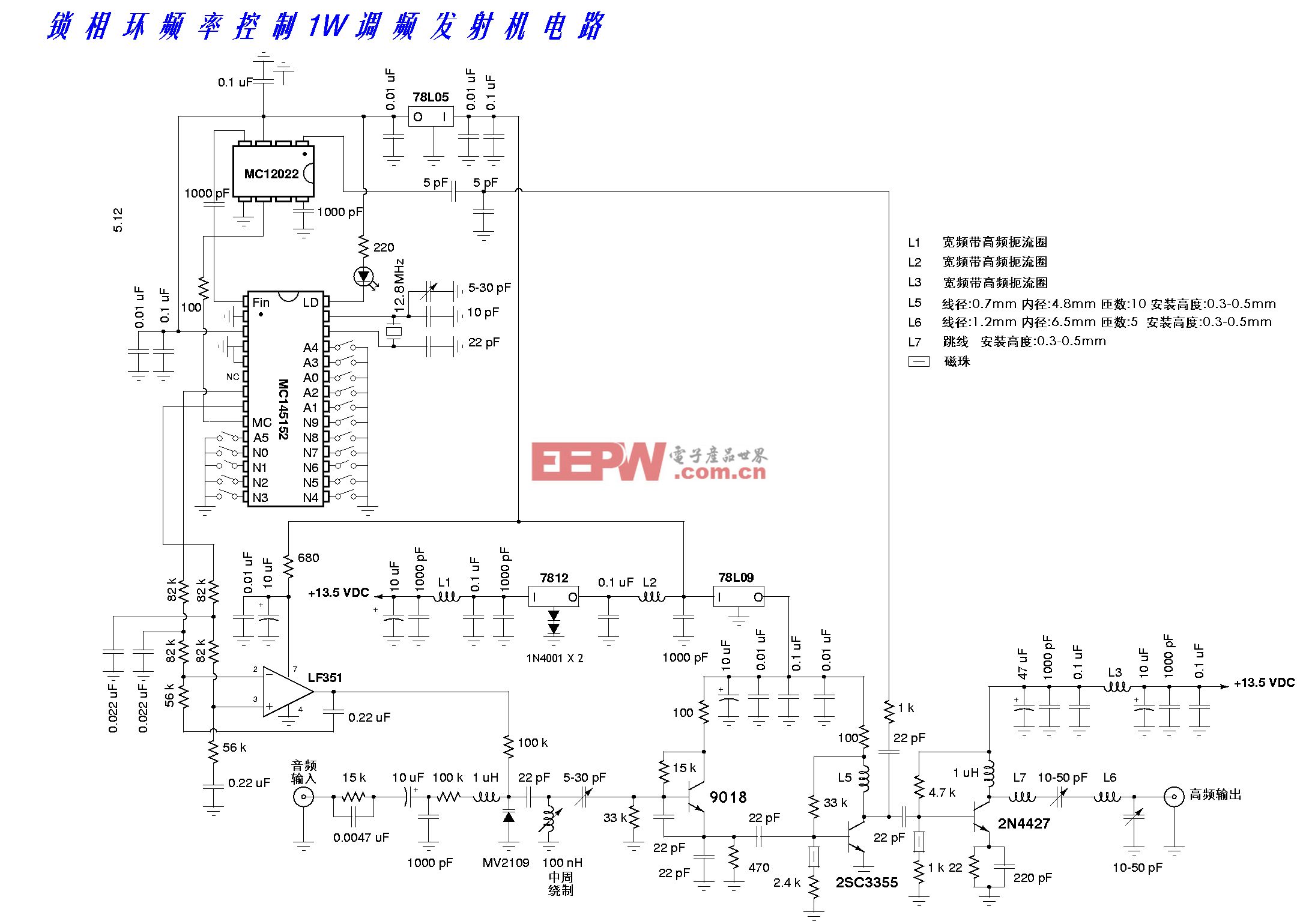

linux的2.6內(nèi)核中加入了對(duì)ipsec的支持,本系統(tǒng)采用的是基于linux2.6內(nèi)核的ipsec-tools,整個(gè)系統(tǒng)中ipsec的相關(guān)軟件結(jié)構(gòu)如圖4所示,linux2.6內(nèi)核在其網(wǎng)絡(luò)協(xié)議棧中提供對(duì)ah和esp支持,同時(shí)包括spd的實(shí)現(xiàn)和sad的實(shí)現(xiàn),ipsec-tools包括setkey和racoon兩個(gè)應(yīng)用程序。setkey實(shí)現(xiàn)ipsec中spd管理和sad的人工管理,它需要使用linux內(nèi)核支持ipsec用戶管理接口。racoon是ipsec-tools中ike的實(shí)現(xiàn),它需要內(nèi)核支持pf_keyv2的接口,同時(shí)為了支持基于x.509證書的公開密鑰身份驗(yàn)證方式,racoon需要使用openssl提供的libcryto加密庫(kù)。ah/esp所使用的加密算法需要內(nèi)核加密算法支持。

4.1 linux內(nèi)核

在www.kernel.org下載并安裝linux2.6.12內(nèi)核,在www.uclinux.org下載其uclinux補(bǔ)丁。打上補(bǔ)丁后,通過make

menuconfig進(jìn)入linux的內(nèi)核配置界面,選定如下所有配置:

4.2 openssl(libcrypto.a)

安裝openssl 0.9.7 e源代碼后,進(jìn)入安裝目錄,修改其configure文件使用m68k-elf-gcc作為編譯器。運(yùn)行configure

linux-m68k完成配置后,編譯生成libcrypto.a。

4.3 ipsec-tools

依照uclinux中任何加入新的用戶程序的文檔,在uclinux的/user目錄中加入ipsec-tools0.5.2軟件包。進(jìn)入ipsec-tools的安裝目錄,并在該目錄下加入一個(gè)如下makefile(在這個(gè)makefile中需要指定內(nèi)核頭文件和openssl源代碼的安裝目錄):

all:build $(make)-c build

編譯生成setkey和racoon兩個(gè)應(yīng)用程序

編譯生成setkey和racoon兩個(gè)應(yīng)用程序

5 ipsec-tools的使用

本系統(tǒng)的ipsec同時(shí)支持傳輸模式和隧道模式。作為vpn網(wǎng)關(guān)時(shí)只使用隧道模式。圖5是兩個(gè)ipsec網(wǎng)關(guān)間通信模型。192.168.1.100和192.168.2.100分別是兩個(gè)網(wǎng)關(guān)外部接口的ip地址,它們分別保護(hù)172.16.1.0/24和172.16.2.0/24兩個(gè)內(nèi)部子網(wǎng),下面以圖5中外部ip為192.168.0.1的網(wǎng)關(guān)為例,介紹ipsec-tools中隧道模式下安全策略和密鑰管理的方法。

5.1 安全策略

ipsec-tools中安全策略的管理由setkey完成。在setkey的配置文件setkey.conf中需要加入流入(in)、流出(out)、轉(zhuǎn)發(fā)(fwd)三條安全策略規(guī)則。

5.2 密鑰和sa的管理

(1)人工方式

setkey.conf中sa規(guī)則定義ipsev密鑰和sa人工方式的管理。

(2)自動(dòng)方式

自動(dòng)方式的管理由racoon完成,racoon支持多種驗(yàn)證方式,包括預(yù)共享密鑰和x.509證書方式,racoon的配置文件racoon.conf主要包括remote和sainfo兩大部分,分別對(duì)應(yīng)于ike交換的第一階段和第二階段,remote部分指定ike交換第一階段的身份驗(yàn)證方式和加密、驗(yàn)證算法等參數(shù),sainfo部分指定第二階段的加密和驗(yàn)證算法。

預(yù)共享密鑰方式下用戶的預(yù)共享密鑰保存在文件中,此時(shí)racoon.conf的配置如下(其中指定了預(yù)共享密鑰所存放的文件):

在x.509證書方式下,racoon.conf的配置與共享密鑰方式的基本相同,其指定了證書所在目錄,自己的x.509的證書、自己的證書密鑰和ca的證書。有關(guān)racoon中證書的生成請(qǐng)參照racoon和openssl的使用手冊(cè)。

5.3 運(yùn)行

在無線網(wǎng)關(guān)接入internet后,依次運(yùn)行setkey和racoon。

結(jié)語

無線數(shù)據(jù)傳輸和ipsec的結(jié)合使得無線數(shù)據(jù)傳輸?shù)膽?yīng)用領(lǐng)域進(jìn)一步擴(kuò)展,目前本系統(tǒng)已廣泛應(yīng)用于金融、保險(xiǎn)、電力、監(jiān)控、交通、氣象等行業(yè),在移動(dòng)網(wǎng)絡(luò)許可的條件下,任何采用以太網(wǎng)或串口的設(shè)備,如pc機(jī)、工控機(jī)、atm機(jī)、pos機(jī)、視頻服務(wù)等,都可以方便、安全地通過本系統(tǒng)連接到internet上。

pos機(jī)相關(guān)文章:pos機(jī)原理

評(píng)論