黑客在無人機上裝工具包,飛到金融公司樓頂通過WiFi入侵內部網頁

一個看似平常的一天,美國東海岸一家專注于私人投資的金融公司的工作人員發現其Atlassian Confluence內部頁面出現了一些反常現象。

查找原因的過程中,一系列線索指引安全人員登上了大樓的頂部。

在樓頂,兩架無人機出現在眼前。

據海外媒體theregister報道,兩家無人機從外形上看跟Matrice 600和Phantom形似,兩架無人機都經過了改裝。

經過分析,黑客正是利用兩臺無人機搭載的一些電子設備,通過WiFi入侵了公司的內部網絡。

黑客,又玩出了新活。

兩架無人機搭載攻擊設備,入侵金融公司內部網頁

安全研究員格雷格?利納雷斯(Greg Linares)最近講述了這一起事件。

他在推特上表示:

今年夏天,一家專門從事私人投資的東海岸公司在其內部Confluence頁面上檢測到他們自己網絡的異常活動。團隊隔離了Confluence服務器并開始事件響應。

Atlassian Confluence是一套專業的企業知識管理與協同軟件,也可以用于構建企業WiKi,其客戶遍布全球,目前有超過75,000家客戶使用該產品。

在發現頁面異常后,該公司的安全團隊做出回應,發現訪問公司WiFi網絡的設備的MAC地址居然在幾英里外。

這可是一個危險信號!

該團隊隨后采取措施追蹤Wi-Fi信號,并使用Fluke系統識別WiFi設備。

雷格解釋說: “這把研究小組引導到了屋頂,在那里發現了兩臺無人機,兩架都進行了改裝。”

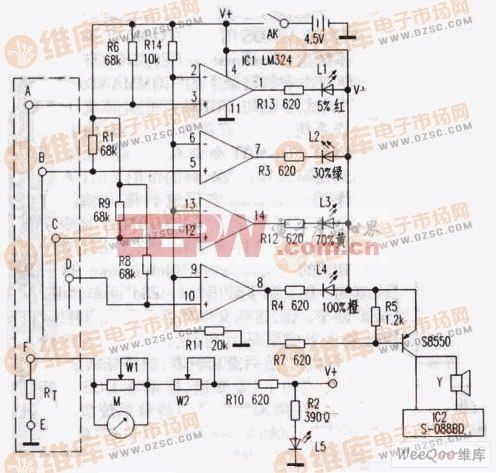

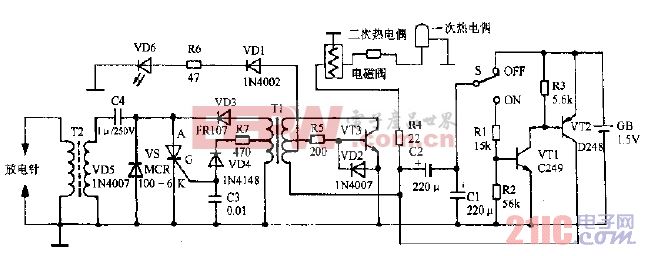

其中一臺無人機狀態良好,裝有一個改進過的WiFi設備,用于網絡滲透測試。另一臺無人機攜帶著一個箱子,里面裝著一個樹莓派,幾個電池,一臺GPD迷你筆記本電腦,一個4G調制解調器和另一個WiFi設備。

它降落在建筑物的供暖和通風系統附近,看起來受到了損壞,但仍然可以使用。

攻擊過程

雷格解釋說:“在調查過程中,他們確定其中一臺無人機搭載的設備最初是在幾天前被用來****一名工作人員的憑證和WiFi信息的。”

隨后,這些數據后來被硬編碼到另一臺無人機的部署工具中。

登入WiFi后,無人機上的工具被用來瞄準該公司內部的Confluence頁面,以便利用存儲在那里的憑證連接到其他內部設備。雷格說,這次攻擊成效有限,是他在過去兩年中看到的第三次涉及無人機的網絡攻擊。

攻擊者可能就是專門針對一個由第三方和內部使用的限制網絡,這個網絡由于公司最近的變化(例如重組/重新命名、新建筑、新建筑租賃、新網絡設置或任何這些情況)而不安全。

雖然攻擊者的身份尚未公布,但雷格認為,這幫人肯定做了充分調查。

他說: “這絕對是一個威脅分子,他可能進行了數周的內部偵察,與目標環境非常接近,有適當的預算,并且知道自己的實際安全限制。”大疆不背這個鍋,無人機攻擊是一個長期問題

用無人機幫助攻擊成為現實

過去十年間,包括在美國和歐洲舉行的黑帽2016等安全會議上,人們一直在探討使用面向消費者的無人機進行黑客攻擊的想法。

格雷也說,他在2011年參與了一個無人機項目,以測試網絡攻擊能力,當時,無人機功率、攜帶重量和續航都是限制因素。

但是隨著現在無人機性能的發展,這種攻擊成為了可能。

“我們在2015年重新審視了這個問題,無人機技術取得了長足的進步,”他說,“現在到了2022年,我們看到無人機在功率、續航和性能方面都取得了驚人的進步。”

因此,金融科技/加密技術和供應鏈中的目標或關鍵的第三方軟件供應商將成為這些攻擊的理想目標,攻擊者可以輕松地用直接的財務收益或獲得更有利可圖的目標來支付其攻擊所花費的成本。

顯然,這是傳統攻擊的一次升級,無人機在其中只是發揮了工具的作用,重要的還是取決于使用它的人。

正如此前大疆曾在聲明中表示

*博客內容為網友個人發布,僅代表博主個人觀點,如有侵權請聯系工作人員刪除。