CortexM3內核的μC/OSII安全性與穩定性的研究

摘要: 根據CortexM3內核的特點,對μC/OSII操作系統的安全性和穩定性進行研究。利用CortexM3內核上選配的MPU(Memory ProtectiON Unit,存儲器保護單元),對μC/OSII操作系統做適當的改進與優化。經測試,系統的安全性與穩定性得到很大的提高。

引言

μC/OSII是基于優先級的可剝奪型內核,系統中的所有任務都有一個唯一的優先級別,它適合應用在實時性要求較強的場合;但是它不區分用戶空間和系統空間,使系統的安全性變差。而移植到CortexM3內核上的μC/OSII系統一般是運行在特權級下,以至于應用程序也可以訪問操作系統的變量和常量,這樣使得系統的安全性與穩定性變得更差。

1 開發壞境

采用IAR5.30作為開發環境,移植μC/OSII2.86到CortexM3內核,選用配置了MPU(Memory Protection Unit,存儲器保護單元)的LPC1786處理器作為硬件實驗平臺,對操作系統的安全性和穩定性進行改進與優化。

2 CortexM3內核簡介

在CortexM3內核*有兩個堆棧指針:主堆棧指針(MSP),是系統上電后缺省的堆棧指針,它由OS內核、異常服務例程以及所有需要特權訪問的應用程序代碼來使用;進程堆棧指針(PSP),用于常規的應用程序代碼(不處于異常服務例程中時)。

CortexM3處理器支持線程模式和處理模式兩種工作模式,有特權級與用戶級兩個訪問等級。異常處理總是工作在處理模式,只可使用主堆棧指針。處理模式總是在特權級下運行,而線程模式可在特權和用戶級下運行。系統復位時總是處于線程模式的特權方式下,并且默認使用的堆棧指針是MSP。在用戶級下,對特殊功能寄存器和系統控制空間(SCS)的大部分寄存器的訪問是禁止的[2]。

經實驗驗證,在用戶級下使用MSR、MRS指令訪問特殊功能寄存器(CONTROL等),這些指令被當作NOP指令(空指令)執行,而對系統控制空間(SCS)寄存器訪問會產生精確的總線訪問異常。

另外,CortexM3內核還可以選配MPU(如LPC1700系列、LM3S系列處理器),用于對存儲器進行保護。設定一塊內存的訪問權限,對系統的安全性有很好的幫助。

3 μC/OSII內核簡介

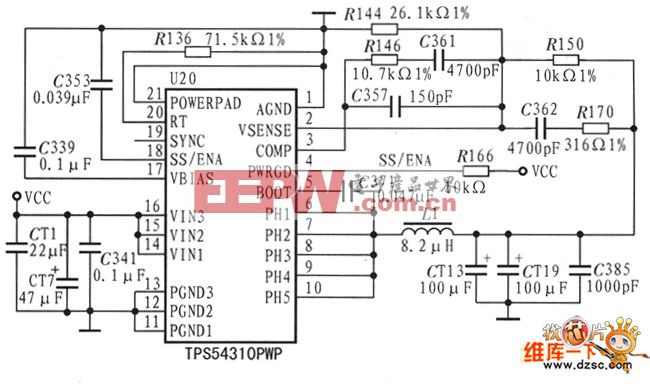

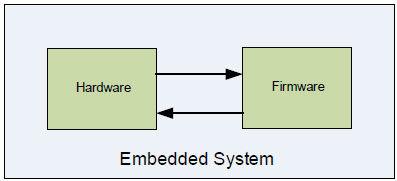

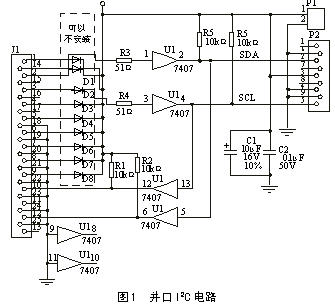

μC/OSII是一個可移植、可固化、可裁剪的搶占式實時多任務內核。大部分用ANSI C語言編寫,只有一小部分與硬件相關的代碼用匯編語言編寫。至今,μC/OSII已經在40多種不同架構的微內核處理器上移植成功[4]。μC/OSII 內核只提供了任務調度、任務管理、時間管理和任務間通信等基本功能,體系結構如圖1所示。進行系統移植時,只需要修改OS_CPU_C.C、OS_CPU.H、OS_CPU_A.ASM這3個文件即可。

μC/OSII體系結構

圖1 μC/OSII體系結構

4 μC/OSII操作系統移植的改進

μC/OSII*****提供的基于CortexM3內核移植的μC/OSII系統一直工作在特權級下。這樣做的好處是,系統不用頻繁地切換訪問等級,而且開關中斷很快,利于實時性的實現;但是應用程序(用戶任務)也可以訪問特殊功能寄存器和系統控制空間(SCS)寄存器,修改操作系統的變量,這對系統的安全性是一種威脅,如果用戶任務程序跑飛,那就有可能破壞系統寄存器和變量[5]。

評論