制定防篡改保護無線硬件

自動翻譯,供參考

本文引用地址:http://www.104case.com/article/201808/386717.htm制定防篡改保護無線硬件

從智能卡智能電表,有許多不同的方式在無線節點可以在物聯網的攻擊。本文著眼于設備免受各種篡改的方式,從惡意代碼到物理差分功率分析(DPA)和方法設計人員可以防止他們的,包括設計技術和實現物理不可克隆功能(PUF)。

保護信息的安全性是在推出物聯網(IOT)的主要挑戰之一。無線通信是一個關鍵的技術在這的推出,使傳感器和控制節點,易于安裝和管理在互聯網上。同時確保通過加密所述無線鏈路是一個關鍵的設計技術,無線節點本身可以是易受篡改。這可以攔截被收集的數據,所述加密密鑰或代碼本身。該黑客可能是為了個人利益,改變從近場通信(NFC),信用卡和借記卡攔截數據在無線連接智能電表的數據,或國際犯罪團伙。

有各種技術用于篡改,尤其用于捕獲加密密鑰。一旦黑客有訪問這些,在系統中的所有數據是潛在可用,給予各種見解到節點的活性,結果成的錢包,家庭或工廠的活性。

防篡改的智能電表,NFC芯片和無線物聯網節點設計的一個關鍵因素,因此,了解攻擊的機制是至關重要的。

智能卡行業通常將攻擊為三類。非侵入式側信道攻擊利用信息出來的功率曲線或電磁化身,而故障攻擊使用激光或毛刺的電壓來更改芯片的響應。這種技術的功率可以看出,在最近的毛刺在重置時,接觸到相機閃光燈的樹莓派2低成本電腦板。第三種技術是通過汽提走在芯片的各層來發現晶體管結構和訪問數據,特別是在只讀存儲器,其結果逆向工程。

對于NFC功能的無線智能卡,如恩智浦的PN5120的挑戰,正在開發先進的對策,以承受這些新的攻擊。在某些市場中,諸如電子護照,智能卡IC具有抵御攻擊在外地十年是有效的。

其中的一個側信道攻擊是差分功率分析(DPA)。這種技術監視耗散在信號線,以確定正被發送的位,已被用來確定在該系統中使用的加密密鑰的微小的能量。另一這些側信道攻擊是監視漏電流也能導致的數據,而電磁輻射還可以潛在地提供關于被發送的數據信息。

對策

DPA對策包括范圍廣泛的保護,從側信道攻擊的防篡改設備的軟件,硬件和協議技術。這些包括減少泄漏到副信道的信息,以減少信號 - 噪聲(S / N)比。設計者還可以添加振幅或時間噪聲到副信道,以減少那個S / N比。

其它技術包括加入隨機性到代碼減少側通道和原有數據流之間的相關性。

另一種方式,以防止這種攻擊是實現一個物理不可克隆函數(PUF)。這里采用的硅裝置內的結構,以產生一個唯一的數字,也可用于防止篡改。這被越來越多地被用來作為一種方式來防止逆向工程,因為沒有明顯的數據來存儲是易受篡改。

所述PUF的被定義為基于物理特性的函數,它們唯一的每個芯片,很難預測,易于評估和可靠。這些功能也應該是個人和幾乎不可能復制。這意味著,PUF的可以用作信任的根,并且可以提供一種可以不容易被反向工程的關鍵。

利用這種技術,芯片本身可以檢查環境是否是完整的。在生產或個人化時,IC測量其PUF環境和存儲該獨特的測量。從此,該IC可重復測量,通常是在啟動時,并檢查環境發生了變化,這將表明在卡體的改變。這可以防止多種侵入式攻擊。

原則上,任何波動物理設備的特性可以變成一個PUF。其中之一是在SRAM。智能卡芯片和內部SRAM電后,將細胞用隨機制成的零和一邏輯值的圖案初始化。這種模式是為每個單獨的芯片和小的偏差在加工SRAM單元引線內部的電特性為每個晶體管的變化不同。這導致了小的不對稱性造成的優選狀態(0或1)在啟動時,這作為一個獨特的指紋為芯片和智能卡。

這種獨特的指紋是使用在初始化數據的Reed Solomon糾錯衍生并且這然后用作密鑰來保護的密碼密鑰或通過作為內部密鑰來保護的存儲器位置。這可以保護來自逆向工程和DPA攻擊的關鍵,因為它始終受到保護。它這樣做的關鍵是基本上分成兩部分 - 的SRAM PUF指紋和一個激活碼。攻擊者必須知道這兩個值來重建用于保護無線鏈路的關鍵。

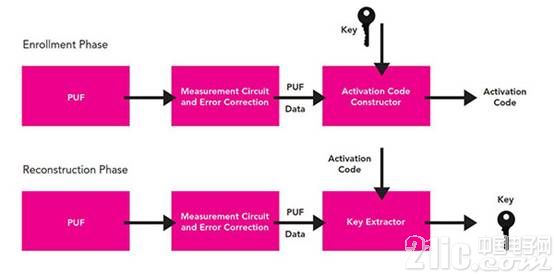

使用PUF通常被劃分成兩個階段,登記和重構(如圖1)。發生登記階段只是一次,當產生一個新的密鑰或者被存儲。鑰匙放入激活碼構造,其產生要被存儲在非易失性存儲器中的激活代碼。在重建階段,激活代碼用于在密鑰提取重構的關鍵,但實際鍵沒有被存儲在NV存儲器。這意味著鑰匙不能與單獨的激活代碼導出的;代碼和PUF數據必須都可以以重建密鑰。

招生和重建圖像

圖1:注冊和重建使用物理不可克隆功能(PUF)的智能卡。

此實現也必須精心設計和安全性測試,使得PUF本身是不開放的其他安全攻擊路徑,如一些弱點相對于側通道或故障攻擊。

IGLOO2 FPGA PUF的圖像

評論