基于FPGA的高級數據加密AES中的字節替換設計

1 引言

隨著網絡技術和無線通信技術的飛速發展,人們對數據傳輸過程中的安全問題提出了迫切的要求,對于數據加密算述和技術研究也有越來越多的技術人員參與。目前,加密算法按照加密特點分為對稱密文和不對密文二大類。AES [1](Advanced Encryption Standard)是NIST(National Institute of Suandard and T echnologies)繼2000年10月選擇Rijndael算法[2]之后,于2001年11月26日發布的新的對稱數據加密算法。

本文首先介紹AES中的SubBytes(字節替換)概貌,并解析出它使用的算法原理,然后論述基于FPGA技術對AES中的字節替換仿真的設計與實現。筆者在運用FPGA技術的過程中完全采用NIST公司的AES算法標準。為了獲得在面積和速度上的最佳優化,將流水線設計技術應用到本設計中。另外,本文所得到的仿真結果是在MAXPLUS-II 10.0上運用Verilog HDL硬件描述語言來實現的。

2 AES中的Subbytes算法描述

AES算法的核心有4種操作[3]:SubTytes(字節替換)、ShiftRows(行位移變換)、MixColumns(列混合變換)和AddRoundKey。這里,主要對SunBytes(字節替換)算法進行描述。

2.1 SunBytes字節替換

字節替換重要的是將一個8位數據轉換為另一個不同的8位數據,這里要求一一對應,并且替換結果不能超出8位。例如將00H轉換成63H。這個重要的特性正好符合Galois Field(GF)-伽羅瓦域特性。由于轉換的數據是8位的,所以符合GF(28)域特性,即GF(28)域中進行的加法或乘法操作的結果必須在{0x00 ...0xff}這組數中。雖然GF()域論是相當深奧的,但GF()域加法的最終結果卻很簡單,GF()加法就是異或(XOR)操作。關于GF()加法和乘法,將在2.3字節中進行描述。

根據NIST描述的ASE算法標準,SunBytes字節替換連續進行以下變換便可達到替換要求。

(1)在GF(28)域中進行乘法變換,即實現多項式m(x)=x8+x4+x3+x+1變換,稱之為“multiplicative inverse”。

(2)在GF(28)域中進行交換來實現如下矩陣,稱之為“affine transformation”。例如“CA”被變換成“ED”。

2.2 在GF(28)域中進行的變換算法

上節所示的二種變換中第二種變換容易實現,而對于第一種變換,假設輸入為Y,則輸出應為Y-1。在GF(28)域中滿足Y255=1[3],所以Y-1=Y-1Y255=Y254。根據這個公式我們就能將求逆變換Y-1轉變成在GF(28)域的乘法Y254運算。

圖2

2.3 GF(28)域中的加法和乘法

GF(28)域的一個主要特點是加法或乘法操作的結果必須在{0x00 ...0xff}這組數中。雖然GF()域論是相當深奧的,但GF(28)域加法的最終結果卻很簡單。GIF[28]加法即就是異或(XOR)操作。而乘法運算有點繁鎖。如果進行乘法運算的二個8位數為A=(a7,a6,a5,a4,a3,a2,a1,a0),B=(b7,b6,b5,b4,b3,b2,b1,b0)。

假設二個多項式為:

A(χ)=a7χ7+a6χ6+a5χ5+a4χ4+a3χ3+a2χ2+a1χ1+a0

B(χ)=b7χ7+b6χ6+b5χ5+b4χ4+b3χ3+b2χ2+b1χ1+b0

C(χ)=A(χ)B(χ)=C14χ14+C13χ13+C12χ12+C11χ11+...

+C114=χ1+C0

C14=a7b7

C13=(a7b6)+(a6b7)

C1=(a1b0)+(a0b1)

C0=a0b0

其中:符號“”指的是“與”操作,“+”指的是“異或”操作。

根據GF(28)域特性有

χ8=χ4+χ3+χ+1

χ9...χ14可以根據類型普通乘法運算依次將上式兩邊同乘以χ得到。這樣,可以得到χ14=χ7+χ4+χ3+χ,所以,可以將C(χ)化簡成8位多項式:C(χ)=D(χ)=d7χ7+d6χ6+...+d1χ1+d0,具體操作可參考相關文獻。

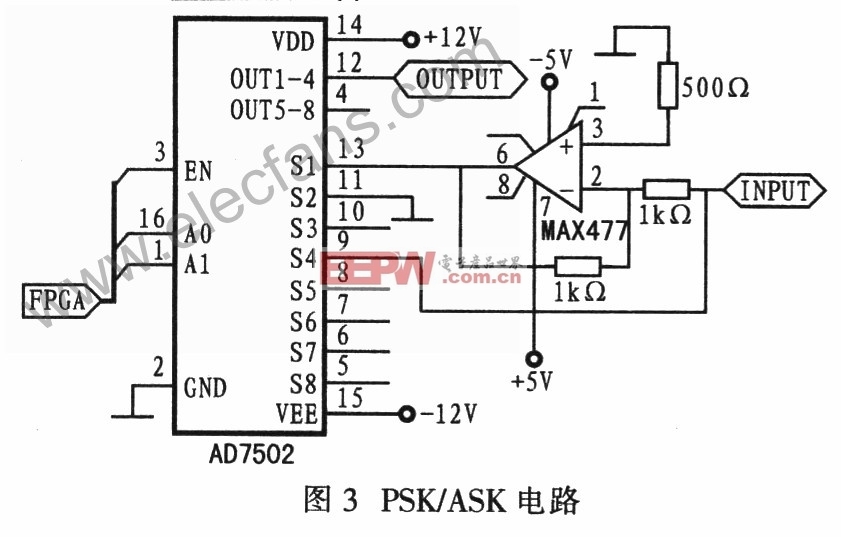

圖3

3 FPGA的設計實現

3.1 總體框圖

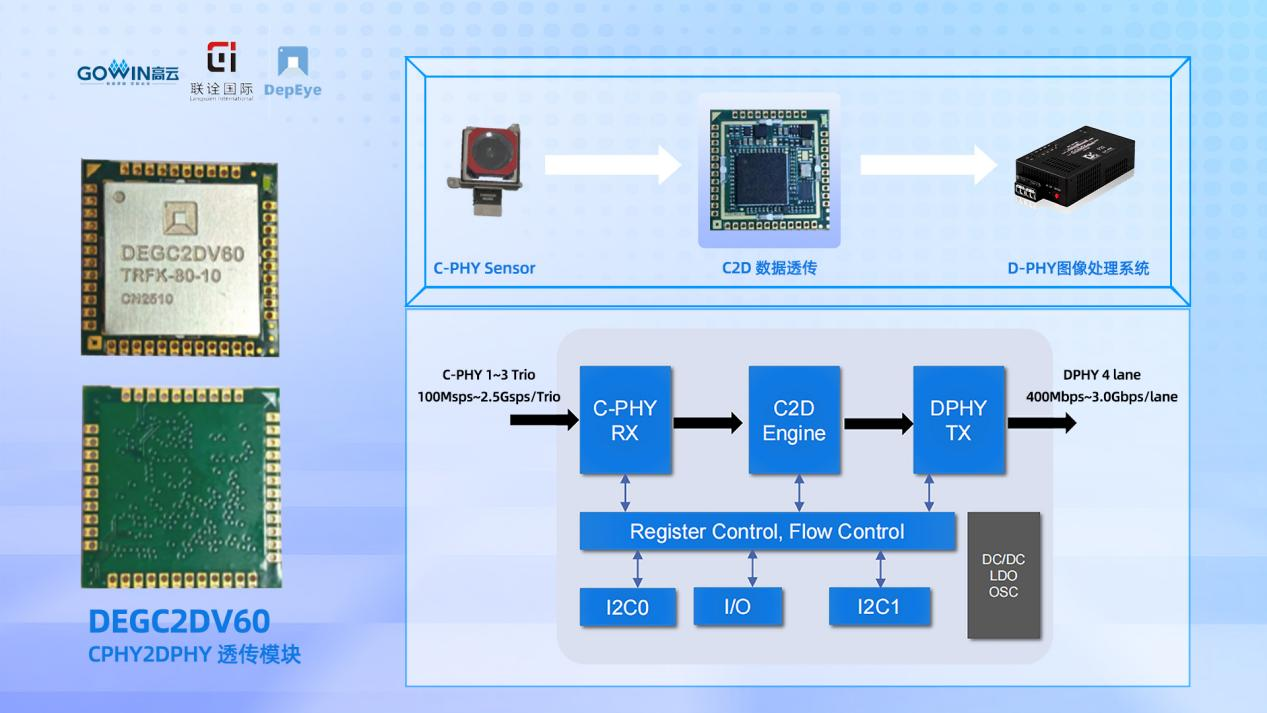

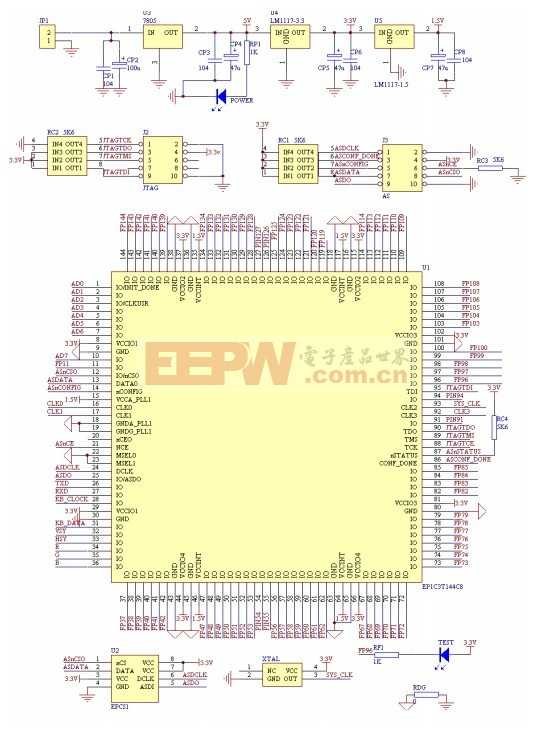

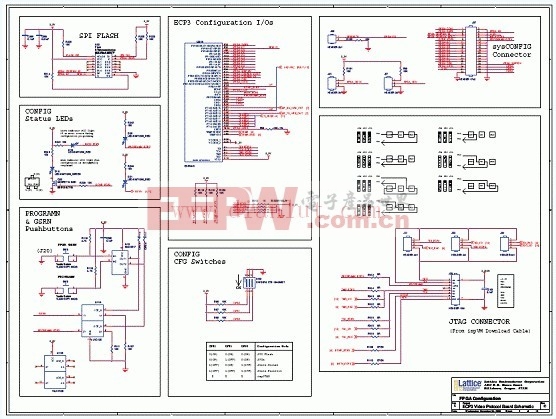

若要在FPGA上實現如上所示的AES字節替換運算,就要運用2.1節所述的二種變換,如圖1所示的SunBytes替換整體結構框圖,當INV信號為“0”時,輸入數據為加密過程,先在GF(28)中進行乘法運算,然后送到GF(2)中進行轉換運算;當INV信號為“1”時,輸入數據為解密過程,先在GF(2)中進行解密運算,然后計算GF(28)中乘法的逆運算。相應的FPGA實現的具體框圖如圖2所示。下面,對在FPGA中實現的具體框圖進行介紹。

該模塊每個時鐘產生一個0~255的8位二進制數據,用作待加密的明文或待解密的密文。具體程序源代碼見SENDER.V。

3.3 AFFINE和INVAFFINE模塊

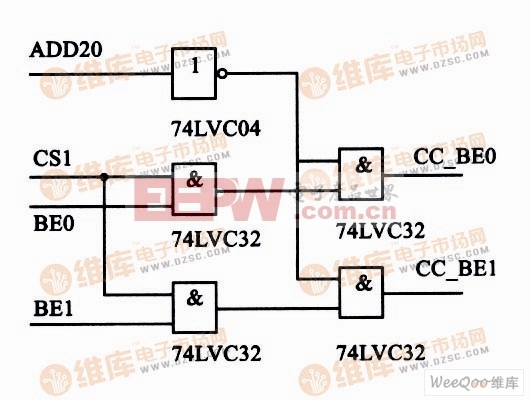

該模塊實現了2.1節的第二種變換,對輸入數據在GF(28)域中進行矩陣仿射變換。因為要進行的運算比較復雜,在設計中均做了去除毛剌處理,具體框圖如圖3所示,圖中“combinatorial circuit”模塊實現GF(28)域的組合邏輯運算,輸出有出單元,在CLK的上升沿時刻將處理后的輸出寄存到輸出級,這樣可以達到很好的去除毛剌的效果。在整個設計過程中,均采用這種處理,即在每個模塊的輸出端均加一個寄存器輸出單元。

3.4 AES01模塊

該模塊實現了2.1節的第一種變換即乘法變換。根據算法要求,該模塊在GF(28)域中輸入一個8位數據Y,要得到Y-1,因為Y-1=Y-1Y255=Y254,圖4可以達到計算Y254的目的。在圖4中,2模塊對輸入數據進行平方運算,X模塊對二個輸入數據進行乘法運算。平方運算和乘運河運算都符合2.3節所述的乘法運算法則。該模塊的運算比較復雜,在FPGA中實現該運算出現很長的路延遲。經過仿真,若將該模塊在一個時鐘內完成,則最高時鐘工作頻率只能達到11.13MHz。為了提高系統的工作速度,筆者將流水線技術應用到設計中,如圖5所示。

3.5 仿真結果

該設計可以滿足AES字節替換的要求,并且應用流水線技術使最高時鐘工作頻率達到30.21MHz,且毛剌現象不嚴重。

評論