3.15沒說謊 指紋、面部、語音識別技術,破解真的很簡單!

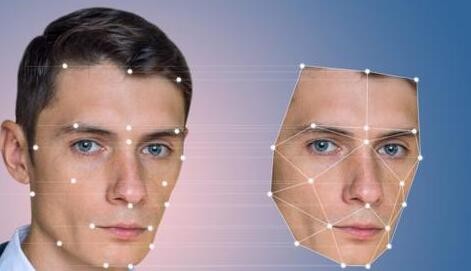

面部識別被今年央視315晚會狠狠地打臉,這一技術并沒有成熟到能令人們放心使用的地步,但已經被普遍采用到各種智能終端上,智能手機便是其中之一。

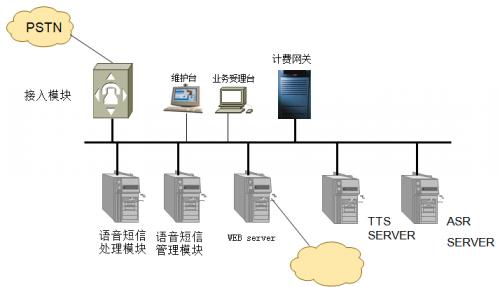

本文引用地址:http://www.104case.com/article/201703/345361.htm 無論是手機中的照片、電子郵件、短信、Facebook、WhatsApp,以及更重要的控制用戶財務狀況的各個銀行應用,所有的一切都受到生物識別技術的保護。

但事實上,生物識別技術不僅無法令用戶更加安全,而且使用這些技術要比用戶使用老式密碼更容易受到攻擊。

在日前巴塞羅那舉行的世界通訊大會中,老牌代碼安全審計機構NCC Group就向外界展示了它如何輕易破解最新款Android手機的這些安全功能。

通過手指、面部或語音

從2013年蘋果在iPhone 5S中推出Touch ID開始,指紋成為了生物識別安全系統的頭號形式。蘋果營銷副總裁菲爾·席勒(Phil Schiller)當時曾表示,“我們在這些設備上投入如此多的個人時間……無論身處何方,它們都陪伴著我們,我們必須保護它們。”

可悲的是指紋掃描儀很容易上當。NCC Group研究總監馬特·劉易斯(Matt Lewis)在展示中先掃描了筆者的指紋,然后把它印在聚乙烯醇環保膠(PVA glue)當中。使用這個模具,就能夠騙過所有的指紋掃描儀。

目前,絕大多數的智能手機只要輸入用戶的指紋,都能進入所有的應用和數據。如果犯罪分子得到手機用戶的指紋,會出現什么樣的情況?

破碎的安全

頗具諷刺意味的是,犯罪分子獲得用戶指紋的最佳方式就是給智能手機的玻璃主屏拍一張照片,因為用戶每天都會在屏幕上留下數十個清晰可見的指紋。

安全研究人員還從人手的高清晰圖片中提取到了指紋,其中就包括德國國防部長的指紋。

劉易斯還展示了通過原始圖片3D打印某人的臉部面具,同樣也能欺騙面部識別系統。“我們用的只是一個相對簡單的技術。首先從Facebook個人主頁上截取一張2D照片,把它發送給一家3D打印面具公司,花費200美元把它制作出來,”他說。

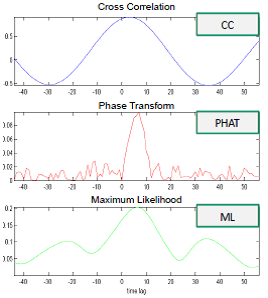

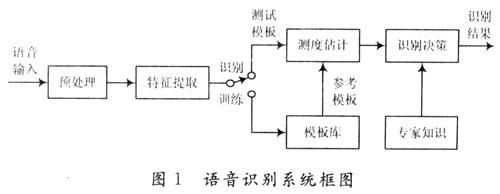

語音識別是生物識別按群系統中最不安全的方式,通過錄制人們的聲音并輕易的拼湊在一起,然后反復播放用戶在智能手機上設置的“通行短語”即可。劉易斯的展示顯示,即便是在喧囂的世界移動大會活動中,錄制的他的聲音也能夠騙過一款最新的Android智能手機。

當然,劉易斯的展示沒有一次完美的獲得成功,都需要嘗試多次。但是無論是語音識別、指紋掃描和面部識別,最終都被他破解,讓智能手機能夠對所有人開放。

生物識別安全性能還有一個巨大的危險。即便是我們越來越依賴它,實際上它卻變得越來越不安全。

生物識別的威脅

目前Facebook用戶每60秒向Facebook上傳超過20萬張照片,以及數百萬小時的視頻。

正因為如此,數以百萬計的用戶的指紋、面部和語音文檔可能已被泄露,以至于它們能夠被輕易的找到和復制。對于明星和政客而言,這種問題更為糟糕,因為媒體從來就沒有放過他們。

把這些生物識別數據放在社交媒體和媒體中對我們意味著什么?“在生物識別變得越來越普遍的世界里,你肯定讓自己處于危險之中,”劉易斯說。

對于絕大多數普通人而言,他們并不是攻擊目標,但是對于政客、商界領袖和明星來說,情況會有所不同。這也是為什么NCC Group推薦自己的客戶避免完全使用生物識別技術“進行保護”。

相反,專家建議盡可能把多種生物識別技術和一個強密碼配合起來使用。

“很遺憾的是,雖然這種技術會讓攻擊者難以維持生計,但目前巨大多數智能手機并不提供這種技術,”劉易斯說。目前遠沒有實現蘋果高管席勒所承諾的智能手機安全,而且生物識別技術并不是實現真正意義的數字安全的答案。

評論