基于P2P流量檢測的簽名特征匹配研究

2 簽名特征的抓取及實(shí)驗(yàn)數(shù)據(jù)分析

簽名技術(shù)需要訪問每一個(gè)數(shù)據(jù)包中的用戶載荷,每一種P2P應(yīng)用都具有與協(xié)議相關(guān)的簽名特征,為了對比分析方便,選取目前使用較為廣泛的Sniffer軟件,通過抓取對應(yīng)協(xié)議數(shù)據(jù)包,觀察關(guān)鍵字、命令、選項(xiàng)等可觀察的特征內(nèi)容,找到其已知的特征串。

實(shí)現(xiàn)簽名特征技術(shù)的關(guān)鍵問題在于,首先通過分析P2P流是TCP數(shù)據(jù)包還是UDP數(shù)據(jù)包,或者兩者皆有;其次P2P應(yīng)用層的簽名可以應(yīng)用到單一的數(shù)據(jù)包,也可應(yīng)用到重組的數(shù)據(jù)包中。

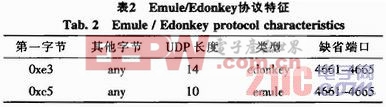

Emule/Edonkey協(xié)議:采用TCP或UDP通信,缺省端口4661-4665,第一字節(jié)特征串為0xe3,0xc5。本文引用地址:http://www.104case.com/article/193648.htm

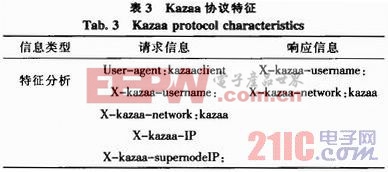

Kazaa協(xié)議:對數(shù)據(jù)包進(jìn)行加密,很難了解到協(xié)議的具體細(xì)節(jié),在Kazaa中,文件通常以偽裝的HTTP形式發(fā)送。

Gnutella協(xié)議:使用TCP建立一個(gè)高度互聯(lián)的拓?fù)浣Y(jié)構(gòu),為子節(jié)點(diǎn)提供網(wǎng)絡(luò)服務(wù),當(dāng)兩個(gè)Gnutella節(jié)點(diǎn)建立連接后,需要一個(gè)握手來交換一下必要的數(shù)據(jù)信息。

明文檢查UDP包起始數(shù)據(jù)是否為“GNUTELL”或“GND”

p2p機(jī)相關(guān)文章:p2p原理

評論