基于4A技術的統一身份管理在企業門戶系統中的應用

24A原理和統一身份管理

門戶系統中的4A技術,為整個系統的安全性提供了完善的平臺保障。

最初的4A技術核心是單點登錄(Single Sign-On),隨著各企業不斷開展電子商務和將內部資源不同程度地向客戶、合作伙伴及員工開放,對于企業至關重要的信息財產安全越發顯得重視,尤其是在信息訪問越發便捷的背景下,這些資產也暴露在越來越多的威脅中。毫無疑問,信息保護的私密性、完整性、真實性和可靠性的需求日益突出,系統和安全管理人員需要對企業內部的用戶和各種資源進行集中管理、集中權限分配、集中審計,從技術上保證支撐系統安全策略的實施,即,構建信息級的企業安全必須解決用戶的帳號(Account)管理、認證(Authentication)管理、授權(Authorization)管理和安全審計(Audit)方面的問題,即4A解決方案[3]。

帳號管理即是將自然人與其擁有的所有系統帳號的關聯進行集中管理,包括按照密碼策略自動更改密碼、4不同系統間的帳號同步等。一般帳號管理的實體部件通常采用目錄服務器,基于“屬性:值”對和層級樹狀邏輯組織的用戶帳號數據,更加適合輕量目錄訪問協議(LDAP)的處理。

認證管理用以實現支撐系統對操作者身份的合法性檢查。對信息系統中的各種服務和應用來說,身份認證是一個基本的安全考慮,只有通過系統預設規則的身份認證,才能夠接觸系統功能和應用系統的數據。

授權管理是指對用戶使用支撐系統資源的具體情況進行合理分配的技術,實現不同用戶對系統不同部分資源的訪問按安全和數據敏感級別定義系統內部資源的訪問權限。

審計管理是指收集、記錄用戶對支撐系統資源的使用情況,以便于統計用戶對網絡資源的訪問情況,并且在出現安全事故時,可以追蹤原因,追究相關人員的責任,以減少由于內部計算機用戶濫用網絡資源造成的安全危害。

3 企業門戶系統中的統一身份管理應用

下面以基于J2EE體系的門戶和統一身份管理服務為例加以說明。

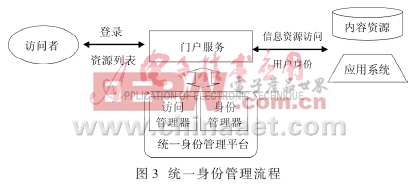

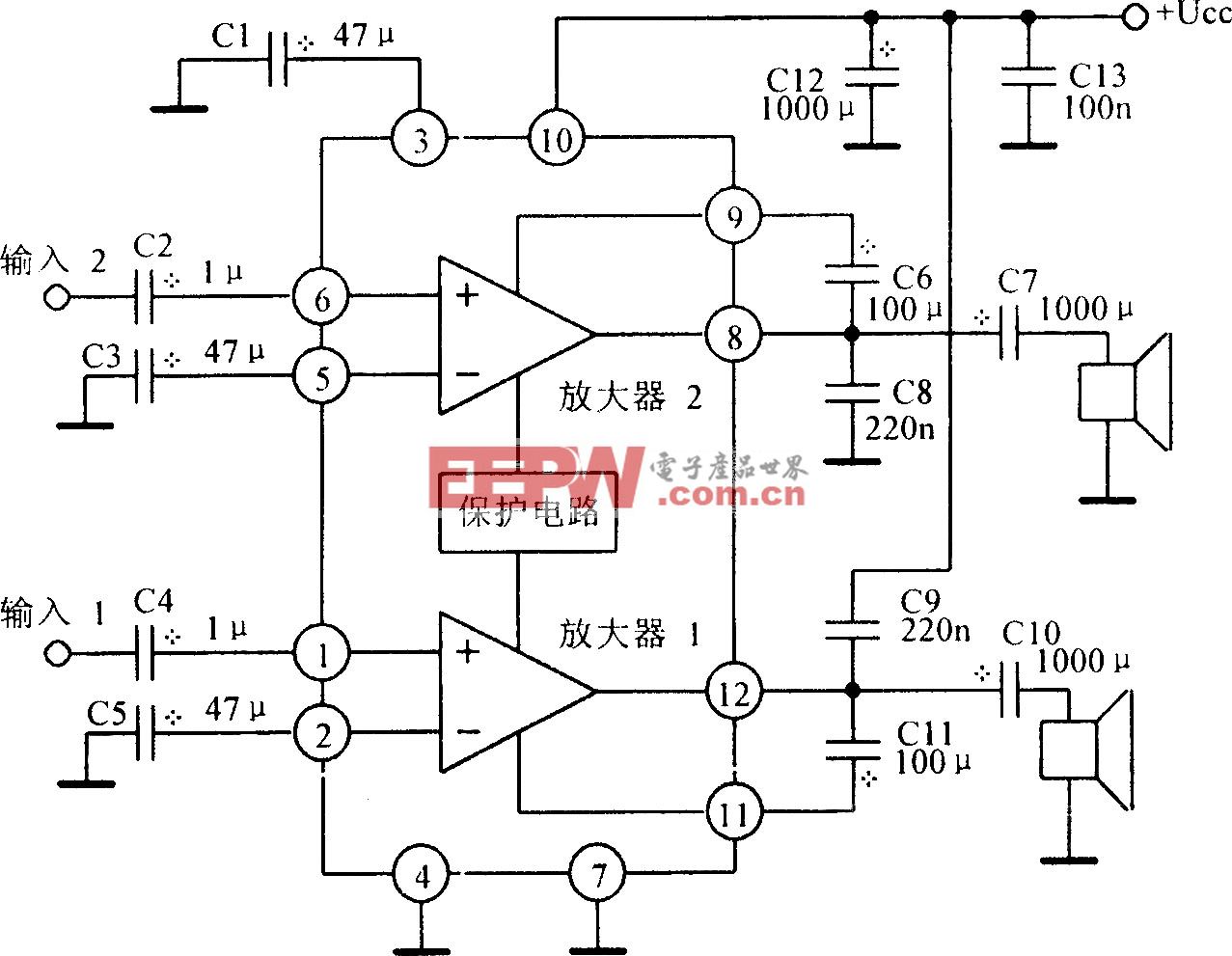

統一身份管理流程如圖3所示,統一身份管理平臺與企業門戶服務緊密集成,提供統一認證、統一授權、訪問控制、單點登錄和行為審計5大功能,完成訪問者與門戶之間的登錄和資源列表返回、信息資源訪問請求和用戶身份傳遞等前后臺的身份識別和信息訪問過程。統一身份管理平臺一般包含訪問管理器和身份管理器兩個邏輯部分。本文引用地址:http://www.104case.com/article/180044.htm

(1) 訪問管理器和身份管理器

訪問管理器為門戶服務提供了針對Web服務器、J2EE應用服務器、Web代理服務器以及典型企業應用的多個策略代理 (Policy Agent) ;另外,它還提供了訪問管理器 SDK,用以集成企業的Java或C/C++應用,實現集中認證、授權和單點登錄[4]。

用戶管理與信息同步系統由身份管理器實現,對各應用或子網絡系統用戶帳號的集中管理,包括用戶帳號在其相對應的應用系統里的自動創建及創建的規則,帳號生成的審批流程管理,帳號的禁用和銷毀,帳號在各個應用系統之間的對應關系及同步,口令的管理,提供統一的管理界面和分級授權管理,帳號的審計和風險分析等。身份管理器也是一個標準的J2EE應用系統,它通過部署于其本身服務器端(而不是要管理的應用系統一端)的資源適配器創建和管理在各個應用系統上的用戶帳號。

(2) 統一認證

訪問管理器提供了公共的認證服務架構,具有靈活的認證方式和多種認證服務接口。因此,基于統一的認證服務的應用系統間可以實現單點登錄。

訪問管理器提供的認證服務基于JAAS(Java認證與授權服務)框架,提供Java和XML/HTTP兩種應用認證接口。

(3) 認證方式定制化接口

不同的認證方式具有不同的安全性、易用性和部署成本。因此,針對企業門戶中不同的用戶群與不同的應用范圍,需要對認證方式進行定制化。在訪問管理器中,可以根據角色、用戶、服務指定不同的認證方式,也可以在認證時直接指定認證模塊。對于不同組織、角色和服務,可以配置個性化的認證選項。

訪問管理器為應用程序提供兩種類型的認證編程接口。對基于Java的應用系統(包括基于JSP的WEB應用系統和基于Java的應用程序)可以使用Java編程接口;對于非Java的應用系統,可以使用XML/HTTP編程接口或C/C++編程接口。

(4) 單點登錄支持

單點登錄的根本原理是保持用戶的會話(session)狀態。訪問管理器對單點登錄提供的SDK級別的支持,其中包括單點登錄令牌的創建與驗證。以Web應用的單點登錄為例:用戶通過訪問管理器的認證頁面進行認證,認證通過之后,平臺為該用戶創建一個單點登錄令牌,并將該令牌的ID通過cookie返回至用戶瀏覽器;當用戶訪問Web應用系統時,單點登錄令牌ID自動通過cookie傳遞至Web應用系統,Web應用系統可以通過單點登錄令牌ID還原單點登錄令牌,并向Access Manager驗證單點登錄令牌是否有效。如果有效,則應用系統可以從單點登錄令牌獲取用戶身份信息,而不再需要用戶進行再次認證。對于C/S結構的應用,單點登錄過程類似,只是單點登錄令牌ID的傳遞方式不同。

綜上,基于4A技術的統一身份管理為企業門戶服務帶來較為全面的安全保障,從人員、訪問、授權和審計等角度保護企業內部應用的數據的合法使用,具有如下優點:

(1)統一認證、授權和審計,管理維護工作復雜度大幅度降低,減少維護操作帶來的故障隱患;

(2)統一監管,企業系統安全狀況隨時被自動監管;

(3)免去用戶在各系統間切換時需要再次輸入用戶名和口令的繁瑣操作,減少帳號密碼泄露機會;

(4)對各個系統進行統一的訪問審計,利于綜合分析,及時發現入侵行為。

但從技術實現方式和用戶使用效果上看,基于4A的統一身份管理也存在著一定的不足,具體表現為:

(1)技術實現方式限制較多,例如基于策略代理的SSO,對門戶系統產品提出固定要求,對特定產品的版本、未提供開放接口的系統缺乏靈活的處理方法;

(2)合規審計能力一般不強,多數產品只提供以日志為主的審計能力,以及基于日志的數據傳輸接口由第三方模塊完成審計報告。

相信,隨著企業門戶對安全管控需求的不斷細化,隨著各廠家產品和技術的發展,4A技術對企業門戶安全的貢獻將越來越突出。

評論