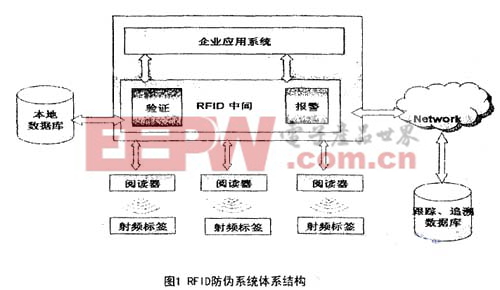

RFID在產品防偽應用中的關鍵技術研究

2.2.1射頻標簽和讀寫器之間的安全分析

防偽體系中,射頻標簽和讀寫器之間的安全是非常重要的一個環節,他們之間要保證高度安全防止以下幾種情況的出現:

(1)為了復制與/或改變數據,術經授權地讀出射頻標簽。

(2)將外來的射頻標簽置入某個閱讀器的詢問范闈內,企圖得到非授權的許可。

(3)為了假冒真正的射頻標簽,竊聽無線電通信并重放數據。

為了往一定程度上達到上述目標,防偽安全應該達到如下要求:射頻標簽與讀寫器之間必須進行相互鑒別 加密的數據傳輸 可以設置射頻標簽永久失效,確保標簽的數據不能再被讀出。一方面,保護了購買者的隱私:另一方面,保證了包裝回收后,不會被用于偽造產品:另外,整個供應鏈的建立需要很多獨立的組織建立,盡量采用兼容性高的射頻標簽。

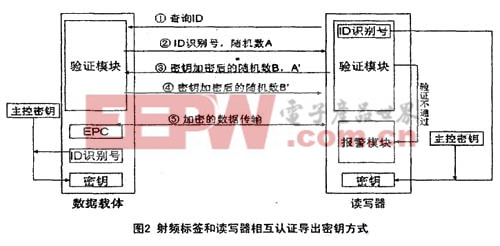

2.2.2利用導出密鑰的認證

實現射頻標簽和讀寫器的相互認證,目前用的比較多的是導出密鑰”的認證,每個射頻標簽(數據載體)使用不同的密鑰來保護,并在射頻標簽生產過程中讀出其序列號,使用加密算法和主控密鑰計算出密鑰K,從而完成了射頻標簽的初始化過程。這樣每個射頻標簽都擁有了一個與自己識別號和主控密鑰相關的密鑰。

認證過程(參見圖2射頻標簽和讀寫器相互認證導出密鑰方式):

1讀寫器發送查洵lD識別號口令:

2射頻標簽返回ID識別號,和一個隨機數A,讀寫器根據ID識別號與主控密鑰算出相互認證的密鑰K,讀寫器產生一個隨機數B,使用共同的密鑰K和共同的密碼算法E算出一個加密的數據塊,包含兩個隨機數,發給射頻標簽;

3射頻標簽解碼,取得隨機數A’與A比較,若一致則認為讀寫器合法,射頻標簽對B加密,發送給讀寫器;

4讀寫器解碼得到B’,與B比較,若一致則認為射頻標簽合法:

5雙方進行進一步的通信。

這種設計的主要缺點是:

(1)各企業必須采剛專用的讀寫器:

(2)由于不能控制掌握讀寫器的人是誰,岡此密鑰一旦泄密,射頻標簽就很容易被偽造;

(3)普通用戶必須到有專用讀寫器的地方才能查看產品的信息。

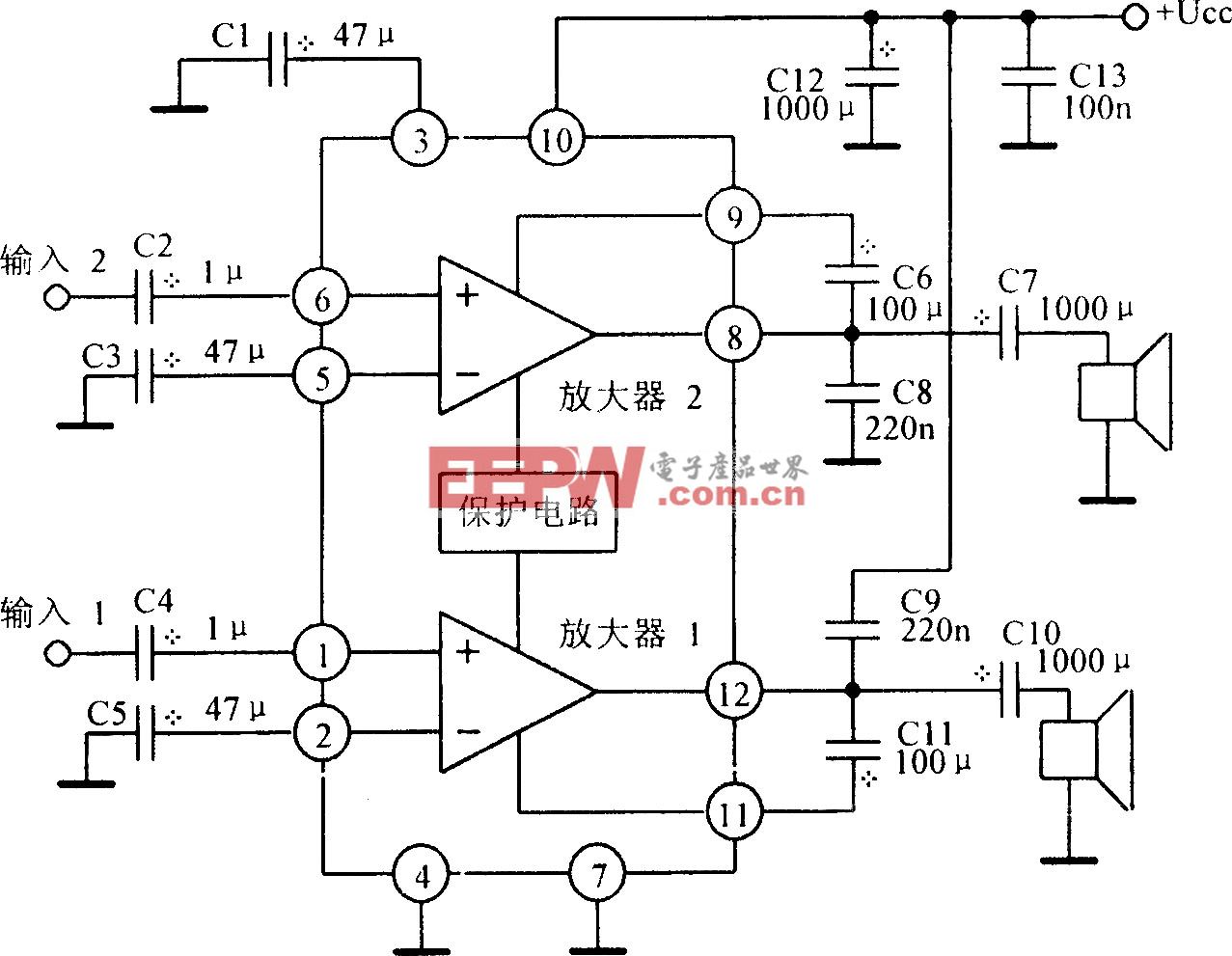

鑒于導出密鑰的認證方式的上述缺點,做了以下改進,采用基于PKI的中間件雙向認證方案:射頻標簽與讀寫器的相互認證由RFID中間件實現;合法的產品發送方(是指生產廠家和數據載體中指定的接收方)通過指定或修改數據載體中的接收方公鑰MPK來指定下一個接收方;只有合法的接收方通過自己的中間件才可以讀取標簽中的信息;接收方通過認證后,就可以修改數據標簽的公鑰MPK,成為了合法的產品發送方。

認證過程如圖4所示:

① 讀寫器發送查詢命令:

② 數據載體產生一個隨機數A,用接收者的公鑰MPK加密與廠家身份一起發送到中間件;

③ 中間件的驗證模塊從公鑰數據庫中找到該廠家射頻標簽的公鑰RPK;

④ 中間件用接收者的私鑰MSK解密得到 再產生一個隨機數B,再用自己的私鑰MSK加密 ,用射頻標簽的公鑰RPK加密B,一起發送給射頻標簽;

⑤ 射頻標簽用接收者的公鑰MPK的解密得到 ’,然后 ’與A對比,一致則認為讀寫器通過驗證。射頻標簽用自己的私鑰RSK解密得到B’,然后再用私鑰RSK加密B’, 發送給中間件;

⑥ 中間件用公鑰RPK解密,得到B”,B與B”比較,相等,則射頻標簽通過認證;然后雙方進行加密的數據傳輸。

這樣做的優點是:

(1)整個通信過程中,對于讀寫器來說是透明的,只是起到一個傳遞數據的作用;

(2)相比較單密鑰,如果一旦公鑰被破解也不會造成標簽被偽造;

(3)企業可以不必使剛專用的讀寫器,只要安裝具有驗證功能的中間件軟件即可;

(4)產品售出后,清除產品中的私鑰和數字簽名信息,標簽中寫入公共公鑰PPK,消費者可以利用通用的讀寫器,通過網絡,通過一個公用的中問件來檢索產品的生產信息及流通信息。如圖4所示。

評論