無線局域網安全監護系統(08-100)

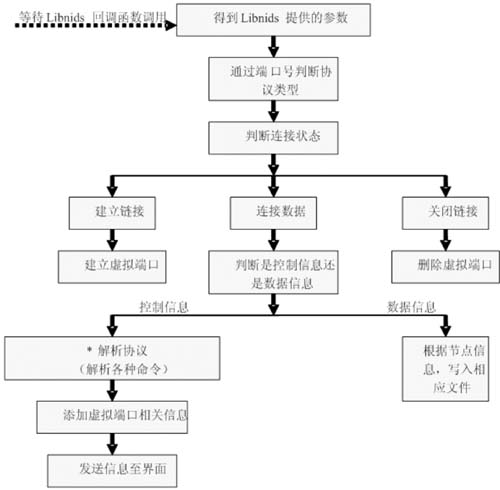

圖3.3 應用層協議解析流程圖

3.2.3 用戶網絡內容的還原

3.2.3.1網頁內容還原

對于HTTP,由于其網絡地址大多為服務器的相對地址,還原后的原始文件無法用瀏覽器打開,即使打開也只有文字信息(如圖3.4所示),缺少圖片和flash信息,這就需要后期的數據處理。圖3.4和圖3.5將處理前后的網頁效果進行了比較。

圖3.4 處理前東南大學主頁

圖 3.5處理后東南大學主頁

3.2.3.2 郵件內容處理

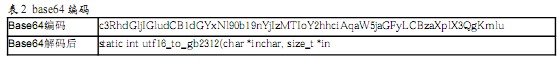

郵件內容并不是直接傳輸ASCII碼,它有自己的傳輸編碼,所以必須根據其相應的傳輸編碼來對其進行解析。比如其常用的傳輸編碼方式為base64編碼。如表3.1所示:

表3.1 base64編碼

這種編碼其實就相當于加密,當然還有其他的傳輸編碼方式,必須做相應的解碼才能使得其可讀。所以郵件文件的處理程序流程就是先讀文件,查找傳輸編碼方式,最后解碼還原。

3.2.4網絡行為控制

網絡行為的控制主要控制兩類事件,一是阻斷非法用戶接入AP,二是防止合法用戶訪問非法IP。其中前者的分析基于MAC層的數據,后者基于IP層的數據。雖然我們的系統獨立于AP和站點,但是我們可以通過偽冒成該站點與AP通信,向AP發送去鑒權或去關聯數據幀,中斷AP與該站點之間的通信或者連接,來中斷非法接入或者非法訪問。

3.2.5 WEP攻擊檢測與主動防護

當前最流行的WEP攻擊軟件是基于統計原理的PTW[7]算法,該算法可以在收集40000個有效包的情況下破解出64bit的WEP密鑰。PTW算法采用主動攻擊的方式,假冒合法用戶大量發送已截獲的無線網絡中的ARP請求包,通過這種方式,攻擊者將會收獲大量的ARP回復和轉發包,之后采用統計算法[7],分析ARP包中的密鑰流和ARP包所對應的不同IV,攻擊者即可在很短的時間內破獲正確的密鑰,進而實行非法操作。

事實上幾乎所有的WEP攻擊算法的都需要捕獲大量的ARP包。基于此,我們采用在MAC層捕獲、統計網絡中的ARP包的流量去判斷是否存在WEP攻擊。

一旦發現有WEP攻擊,我們通過分析ARP包中源、目的端以及IV等信息,用一個偽造的密鑰和不斷遞增的IV,按照WEP加密方式構造出一個新的ARP包,并通過網卡大量發送,使得攻擊者大量捕獲的是用錯誤密鑰加密的ARP包。另一方面我們通過發送ARP包的時間間隔來偽冒成攻擊者,向AP發送去鑒權幀,使得攻擊者時而斷開與AP的連接,這樣AP就不會轉發攻擊者發送的ARP包,因此攻擊者就幾乎收不到正確密鑰加密的ARP數據包,而大量捕獲我們用偽造密鑰加密的ARP包,因而最終破獲出一個錯誤密鑰。由于我們構造的ARP包與正確密鑰加密的ARP包對于攻擊者來說是無法區分,因此這樣的防護方法可謂是疏而不漏。

評論