[原創]硬件安全IC以低成本實現高回報

系統中的薄弱環節很容易導致敏感信息遭受攻擊,這也促使人們迫切地尋求提供系統安全性設計的方案。雖然大家在很大程度上依賴基于軟件的網絡安全手段,但基于硬件的方案則具有更強大的獨特保護措施,并以較低的成本提高信任度。高性價比硅解決方案的出現使設計者能夠強化設計,大大降低非法侵入嵌入式裝置、外設及系統的風險,而對整體成本的影響則微乎其微。

本文引用地址:http://www.104case.com/article/226576.htm我們假設這樣一個場景:憑借最先進的無線起搏器提供穩定的脈沖流,確保心肌收縮同步,心臟病人能夠在家中安逸的休息。他并不知道,一隊投機黑客已經誤打誤撞地闖入其起搏器系統的IP地址,并在其中安裝了各種滲透工具。起搏器保護安全后臺,擊敗每次攻擊,保持既定信號的供應,直到黑客知難而退、繼續尋求比較容易攻擊的目標。而病人仍在安寧的休息,并未意識到這些攻擊的存在。

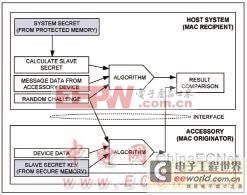

圖1 有效的質詢——響應安全認證方案根據隨機質詢建立有效響應,驗證配件身份的有效性。

盡管這是一個虛擬場景,但很好地說明了現實生活中的潛在危險。實際上,FDA最近關于醫療器械漏洞的警告已經引起人們對受信任系統的極大關注,該系統能夠為所有聯網醫療裝置提供安全基礎。據報道,當前的汽車電子控制系統,甚至是無線交通管理系統存在類似的薄弱環節,這些對健康、安全性相對敏感的系統很容易受到攻擊。不可思議的是,與這些健康和安全系統遭受攻擊后所造成的有形或無形損失相比,在設計中增加一級合理的可靠、安全保護的成本幾乎可以忽略不計。

數十年來,信任系統協議——無論是計算機系統,還是樓宇系統——都依賴于分層的資源保護,僅僅限制授權用戶、軟件過程或其它硬件裝置的訪問。受保護的資源需要對請求實體的身份進行安全認證或驗證,才允許訪問。

雖然用于設備接入保護的安全認證方法取決于多種安全認證要素,包括門禁卡、登錄密碼以及生物信息檢測,傳統的安全認證技術已經落后于對個人計算機系統及設備訪問安全性的需求。即使現在,計算機系統的安全性也在很大程度上依賴于簡單的ID和密碼,而ID和密碼容易被破解,使系統暴露于病毒之下,并且更加狡猾的病毒軟件能夠在一定時間周期內快速入侵并竊取所謂安全的資產。

實際上,在對廠商的警告中,FDA把薄弱的密碼保護認定為系統安全的關鍵:“不受控制的密碼分發、禁用密碼,用于訪問私有設備(及管理員、技術和維護人員)的軟件采用固定密碼。”

實際上,涉及任何健康和安全的設備都要求部署比傳統ID和密碼可靠得多的安全認證方法;對于傳統方法,用戶非常熟悉,當然,黑客也非常熟悉。

有效的安全認證

更有效的安全認證方法需要主機系統產生隨機質詢。例如,不是傳統的質詢——“請輸入密碼”,質詢可能是一個看起來隨機的字符串。然后,請求實體發送一個編碼的響應,其中包括一個信息驗證代碼(MAC),該代碼的計算中不但使用請求實體內部數據和密碼,而且使用從主機接收的特定隨機質詢。接下來,主機將接收到的MAC響應與預期響應進行比較,驗證對方是否為合法實體。

利用這種更加可靠的質詢-響應安全認證方法,無線起搏器,能夠確認接收到的MAC是否有效,確保正在通信的主機是合法的,然后再更改脈沖率。在轎車、卡車或重型機械中,汽車的電子控制單元可以按照提供有效MAC的嵌入式裝置接收到的數據流響應緊急狀況。

過去,尋求部署更高安全措施的公司不得不選擇可靠但昂貴的硬件,例如獨立的加密保護單元,或采用很有局限的軟件方案。軟件實現高級質詢-響應的方法可能會大幅增加主機處理器的負載,潛在地威脅主機系統的安全響應和總體性能。除了這些運營問題,軟件方案仍然具有任何系統安全架構都存在的薄弱環節。密匙保存在常規的系統存儲器,容易被發現和更改,而算法本身運行在更加通用的硬件上,不能確保質詢的完全隨機性,甚至泄露。這種組合潛在地將應用暴露于攻擊之下,黑客可通過不斷掃描,利用技術和社交途徑進行攻擊。

與基于軟件的安全方法相比,實現安全方法的專用IC具有多種優勢。專用加密芯片分擔主機MCU的處理負載,使其無需執行苛刻的加密算法。此外,這些安全IC減少黑客的攻擊點,為數據提供安全存儲,例如密匙和代表共享密匙的加密參數。通過保護安全加密數據和算法,這些器件能夠應對軟件安全方法中難以管理的威脅。

在更基礎的層面,硅保護方案提供了高信任度的基礎,允許工程師構建更高層應用,合理保證算法和數據的底層安全。實際上,如下文所述,在硅中創建高可靠性保障,最終不僅依賴于硅器件本身的安全,而且依賴于源頭生產、分發渠道的安全。

安全IC

專用安全認證器件,例如Maxim Integrated的DeepCover安全認證器,充分利用了Maxim的DeepCover嵌入式安全方案所獨有的物理保護機制。這些安全認證器件利用多層高級物理安全保護敏感數據。攻擊者面對采用縱深防御安全措施的器件,為成功攻擊的成本和

評論