基于Tomcat的SSL VPN網關服務器的設計與實現

4 網關服務器的設計

4.1 為Tomcat配置SSL

本系統中,SSL VPN網關是基于Web服務器Tomcat實現的。從圖1中可知遠程客戶端和VPN之間通過SSL協議安全通信,目前瀏覽器大多支持SSL,無需額外配置,則主要是為Tomcat配置SSL,包含:準備安全證書以及配置Tomcat的SSL連接器(Connector)。具體配置方法如下:

(1)使用keytool命令生成證書庫文件打開命令行對話框,輸人如下命令:keytool-genkey-alias tomcat-keyalg RSA-keysize 1024-validity 365-keystore tomcat.keystore,則會在當前目錄下生成文件tomcat.keystore。

(2)保存文件將生成的tomcat.keystore文件保存在TOM-CAT/conf目錄下。

(3)修改server.xml文件 去掉SSL Connector注釋語句!

(4)重新啟動Tomcat訪問http://localhost:8443,一般打開頁面前會提示確認證書的內容,選擇OK即可看到頁面。

遠程客戶端通過瀏覽器訪問SSL VPN,為保證兩者通信的安全性,在HTTP協議下采用SSL協議,如圖1所示。采用SSL機制的HTTP稱為HTTPS協議,HTTP使用的默認端口為80,而HTTPS使用的默認端口為443。

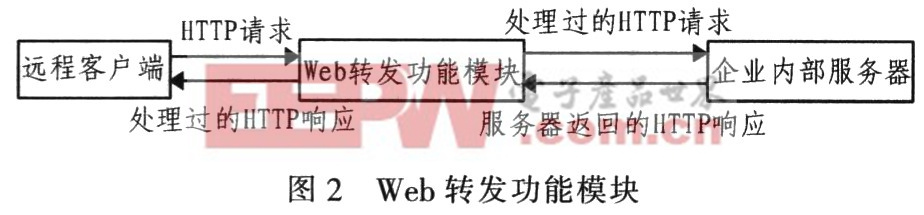

4.2 Web轉發功能模塊的設計

SSL VPN中Web轉發功能模塊主要實現以下功能:當遠程客戶端發出訪問企業內部某一服務器的請求時,SSL VPN中的Web轉發功能模塊分析該請求,得到其真正要訪問的內網URL,然后向內網服務器發出該請求,再取回并修改遠程客戶端所需信息,傳至遠程客戶端,如圖2所示。

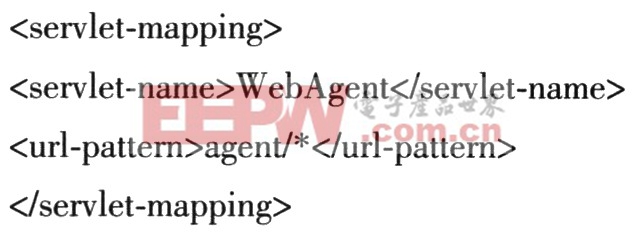

該系統的SSL VPN網關中用于實現Web轉發功能模塊的是一個名為WebAgent的Servlet。為訪問WebAgent,需在Tomcat的配置文件Web.xml中配置訪問該Servlet的URL模式,通過servlet-mapping元素實現:

通過上述配置,假設SSL VPN的IP地址為222.207.224.19,所有格式為https://222.207.224.19/agent/*的URL請求都將由該Servlet處理。

為實現代理功能,WebAgent接收到的請求中應包含遠程用戶真正想要訪問的內網服務器的URL信息。但如果直接暴露內網服務器的URL地址可能會帶來安全隱患,故該系統采用加密內網資源URL地址信息的方案。例如當遠程客戶要訪問http://192.168.0.1/index.jsp時, WebAgent接收到的請求為https://222.207.224.19/agent/S6GH78GL/index.jsp。這里的 S6GH78GL為http://192.168.0.1的密文信息。WebAgent解密請求得到真正要訪問的URL信息,通過HTTP客戶端工具(如 HttpClient)向內網服務器發出訪問請求,內網服務器收到請求后,向WebAgent返回應答信息。

4.3 HTML文檔中后續訪問的處理

如果應答對象為HTML文檔,由于該文檔中包含超鏈接以及其他引用對象。為使基于該頁面的后續訪問請求仍能通過HTTP代理服務器轉發,需將應答信息修改后再發送至遠程客戶端。圖3為HTTP協議的應答信息格式。

HTTP響應消息分為狀態行、頭部行、附屬體3部分。其中狀態行有協議版本、狀態碼、原因短語3個字段,分別用于告知服務器端使用的HTTP協議版本號、本次請求執行的狀態(如發生錯誤,給出錯誤原因等)。頭部行包含有關服務器端環境及應答正文的有用信息(如正文字節數、發送時間、包含在附屬體中的對象類型等)。附屬體包含是應答正文信息。

評論