鍵盤信息泄漏與防泄漏鍵盤設(shè)計與實現(xiàn)

普通鍵盤的編碼是固定的標(biāo)準(zhǔn)值,如表1所列。這種明碼如果防御不當(dāng),一旦被截獲將可被復(fù)現(xiàn),造成嚴(yán)重后果。

這里的防御技術(shù)包括可編程的鍵盤微控制器。由于掃描周期是隨機(jī)的,在它們傳送給PC機(jī)前加密掃描碼。當(dāng)按鍵時,在周期內(nèi)鍵掃描次數(shù)將是隨機(jī)的,并且改變了值,而不是原來的常數(shù)。這樣,當(dāng)用戶打印圖案或所有情況下使用時,即使由攻擊者截獲到該值,但給他們的不是該按鍵值的信息。

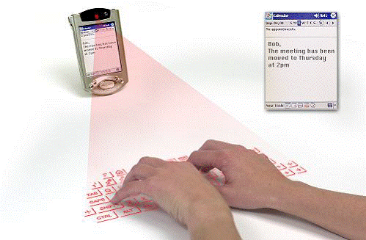

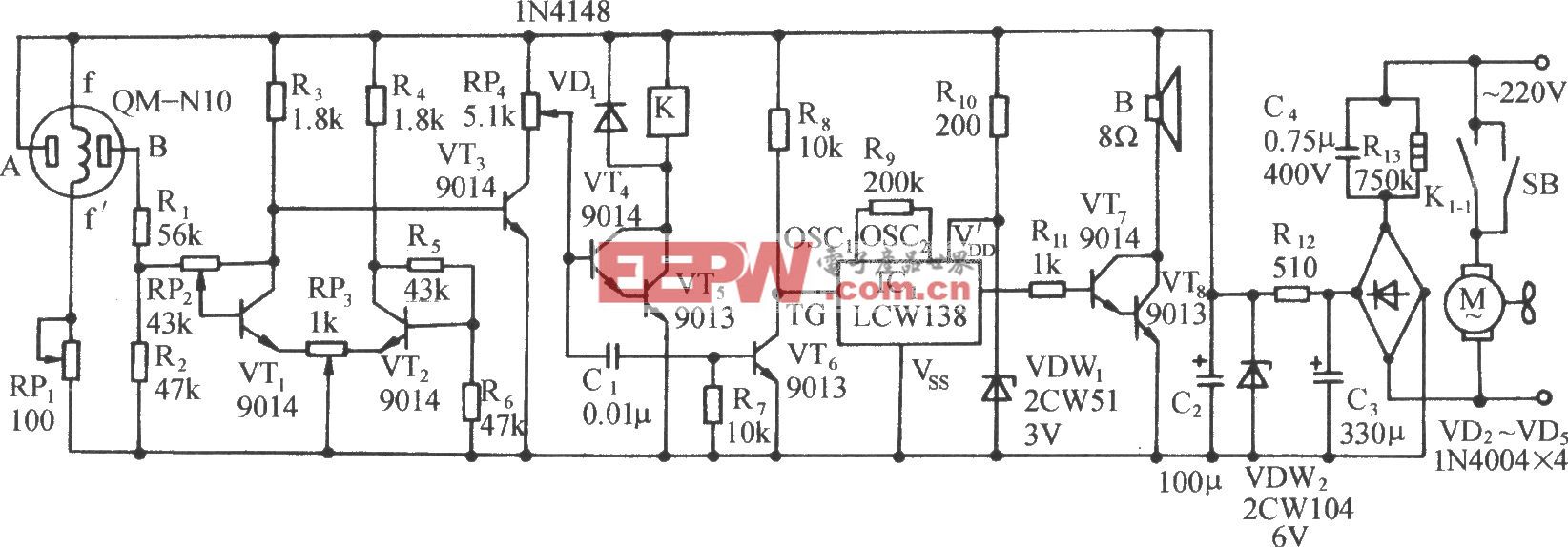

為此需要修改系統(tǒng),自己設(shè)置密碼。我們改變了鍵盤微控制器的程序,即使對方能夠探測到鍵盤在工作中的電磁泄漏信息,對于截獲的信息也是沒有意義的。因為鍵盤產(chǎn)生并發(fā)出的光信號不是通用的掃描碼,如圖3中的紅信號通路中傳輸?shù)牟辉偈峭ㄓ脪呙璐a,而是密碼,到主機(jī)方有一個相應(yīng)的單片機(jī)接收密碼,并轉(zhuǎn)換成鍵盤標(biāo)準(zhǔn)碼送往主機(jī)。主機(jī)方的這一機(jī)構(gòu)密封在屏蔽機(jī)箱的內(nèi)部,電磁波不會泄漏出來。加密編碼還有一個好處,就是可以經(jīng)常更換編碼方式,這一點對于機(jī)要部門很有用。

這里只涉及PC 機(jī)的設(shè)備驅(qū)動程序,并將其固化在鍵盤微控制器中。

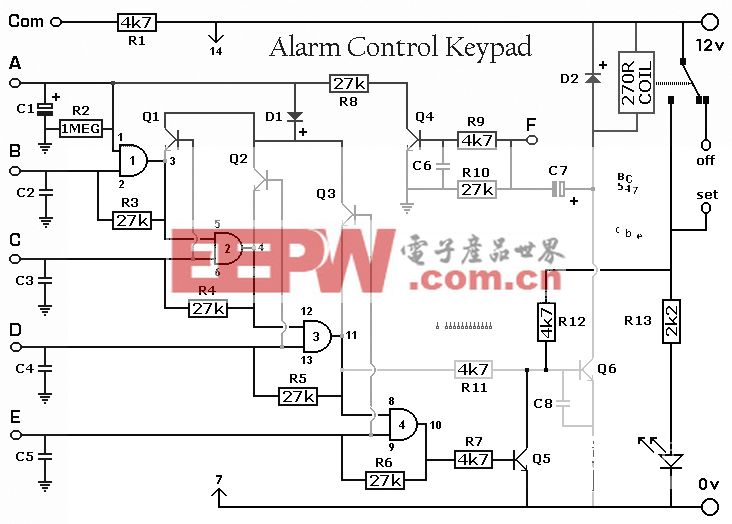

下面主要討論鍵盤的設(shè)備驅(qū)動程序或者稱為鍵盤微控制器程序算法。

① 實現(xiàn)的功能與第1節(jié)中描述的普通鍵盤的功能完全相同。

② 鍵盤要連續(xù)掃描每一個鍵,遇到一個鍵按下了就要發(fā)出數(shù)據(jù)說明并開始記時。若在0.5 s之后這個鍵還沒有松開,就連續(xù)發(fā)這一鍵,每秒30個。

③ 在記時過程和連續(xù)發(fā)碼過程中,還不停頓地監(jiān)視其它鍵。

④ 在連續(xù)發(fā)一個鍵時,若有其它鍵按下就停止發(fā)這個鍵,發(fā)新按下去的那個鍵并開始為其記時。

⑤ 若有鍵抬起,要發(fā)一個結(jié)束碼給主機(jī),告之這個鍵已抬起。

⑥ 在RAM中的位尋址區(qū)中固定104位,每一位為一個鍵提供標(biāo)志。掃描到某個鍵時,先查看相應(yīng)的位。這個鍵以前按下了,設(shè)這一位是1;這個鍵以前沒按下,設(shè)這一位是0。然后再看現(xiàn)在按下沒有,現(xiàn)在剛按下發(fā)掃描碼,現(xiàn)在沒按下就去處理下一個鍵,現(xiàn)在抬起來了就發(fā)結(jié)束碼。

⑦ 這104個鍵要輪流掃描,同時要計時。如有鍵一直按著沒抬起來,要在0.5 s之后連續(xù)發(fā),每秒發(fā)30個。同時按下的鍵達(dá)到4個時,就不再記新的了。

根據(jù)上述算法鍵盤微控制程序編程流程如圖5所示。

圖5 鍵盤程序流程

3.2 實現(xiàn)

紅黑分離式防信息泄漏鍵盤中,單片機(jī)選擇了低電壓芯片,光纜選擇了直徑1 mm的塑料光纜。在鍵盤結(jié)構(gòu)上按紅黑分離規(guī)則進(jìn)行了結(jié)構(gòu)和電路兩部分設(shè)計,做成了樣機(jī),并進(jìn)行了小批量生產(chǎn)。圖6是我們研制出的紅黑分離式防信息泄漏鍵盤。

圖6 TEMPEST-111型鍵盤

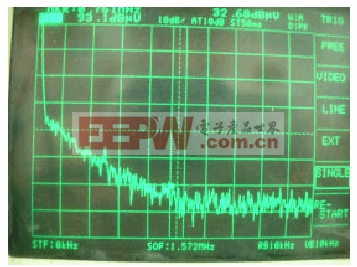

紅黑分離式防信息泄漏鍵盤可靠性很高,信息安全測試技術(shù)指標(biāo)可達(dá)A型機(jī)標(biāo)準(zhǔn)。用頻譜儀測試該紅黑分離式防信息泄漏鍵盤時,結(jié)果如圖7所示。由測試結(jié)果可以看出已沒有電磁輻射了。

圖7 TEMPEST鍵盤發(fā)“H”時的頻譜

結(jié)束語

通過紅黑分離式防信息泄漏鍵盤的設(shè)計使我們體會到,要設(shè)計一種防信息泄漏設(shè)備,必須先進(jìn)行電路分析,找出紅信號的泄漏路徑。通過分析和論證,才能開始進(jìn)行電路的紅黑分離工作和軟件編碼的加密工作。在對電路紅信號線的屏蔽、吸收、隔離和接地的設(shè)計中,一定要避免紅信號被非線性交叉效應(yīng)調(diào)制,這是本設(shè)計成功的經(jīng)驗之一。

更多計算機(jī)與外設(shè)信息請關(guān)注:21ic計算機(jī)與外設(shè)頻道

DIY機(jī)械鍵盤相關(guān)社區(qū):機(jī)械鍵盤DIY

p2p機(jī)相關(guān)文章:p2p原理

評論